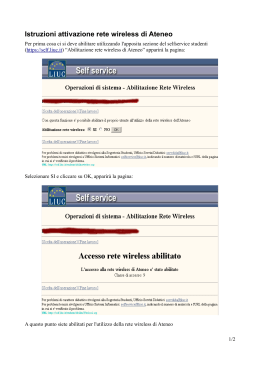

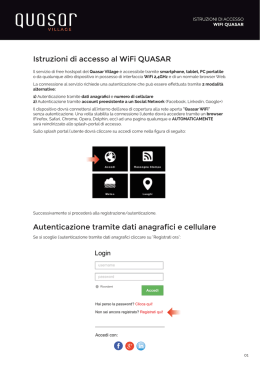

Sicurezza e attacchi informatici JACQUELINE GARCIA GALDUS CFP ANNO SCOLASTICO 2014/2015 La sicurezza Informatica La sicurezza informatica è un problema sempre più sentito in ambito tecnicoinformatico per via della crescente informatizzazione delle società e dei servizi. Molti Ex-hacker/Cracker sono dirigenti della sicurezza informatica presso aziende. Protezione degli attacchi informatici ottenuta su più livelli Livello fisico/materiale Server in luoghi più sicuri Aree dotate di videosorveglianza Livello Logico Autorizzazione nel sistema Proteggere i file con password Sicurezza informatica passiva Per sicurezza passiva normalmente si intendono le tecniche e gli strumenti di tipo difensivo; come per esempio l’utilizzo di porte blindate per le stanze dei server o i permessi tramite autenticazioni per entrare in locali protetti. Per una Password sicura ecco alcuni consigli… Password di 8 caratteri Caratteri speciali Alternare maiuscole e minuscole NON parole comuni Usare Psw diverse per ogni sito Sicurezza Informatica attiva Per sicurezza attiva si intendono, invece , tutte quelle tecniche e gli strumenti medianti i quali le informazioni ed i dati di natura riservata sono resi sicuri, proteggendo questi da un NON autorizzato. Tipi di violazione che ci possono essere Tentativi di accesso a parti non autorizzate Accedere a risorse dove non si hanno i permessi Furto d’identità digitale Hacking e le sue tipologie Hacking comprende una serie di attività perfettamente lecite , svolte anche a livello professionale, dove i sistemi informatici vengono sottoposti a specifici e costanti test. Ci sono due tipologie: 1.Incremento di prestazione(Hardware) Altera il funzionamento dell’hardware alla fine di ottenere un incremento delle prestazioni. Un esempio è quello del Masterizzatore Cd, dove rimuovendo un semplice resistore questo riusciva a masterizzare più velocemente del normale 2.Rimozione di limitazioni al funzionamento I produttori di componenti Hardware e Software possono limitare il funzionamento dei loro prodotti dove può essere illuso da varie forme di Hacking Sicurezza dei programmi & programmi virus Gli sviluppatori di software per la sicurezza dei programmi sviluppano software che poi andranno a testare il funzionamento e la resistenza di attacchi esterni. Le due principali caratteristiche della sicurezza sono… 1.Safety(Sicurezza): una serie di accorgimenti atti ad eliminare la produzione di danni irreparabili all’interno del sistema. 2.Reliability (affidabilità): prevenzioni da eventi che possono produrre danni di qualsiasi gravità al sistema Controllo della sicurezza di un programma Una volta prodotto il software si procede alla verifica del suo funzionamento, in modo da effettuare una ricerca estesa dei difetti presenti, per passare poi all’eventuale eliminazione. Questi si controllano in due modi: 1.Semantic-based security model 2.Security-typed Language Errori di programma Uno studio informatico ha catalogato gli errori nel software in tre diverse voci a seconda della natura degli errori stessi. Eccoli qui sotto elencati: 1.ERROR: è un errore umano verificandosi durante il processo risoluzione di un problema 2.FAILURE: è un comportamento del software imprevisto 3.FAULT: difetti nel codice Tecniche di attacco Cracking Violazioni del sistema informatico dove si può danneggiare, modificare e rubare file senza alcuna autorizzazione; tutto ciò è possibile tramite Internet o una rete Locale Backdoor Sono porte di sicurezza che ti permettono di proseguire la procedura di sicurezza in un sistema di sicurezza informatico. Queste possono essere state create dalle stesse persone che si occupano della sicurezza o anche da Cracker Port Scanning E una tecnica informatica utilizzata per raccogliere le informazioni su un computer connesso a una rete Principali Tecniche di difesa Antivirus: consente di proteggere il proprio pc da software dannosi conosciuti come virus Software facilmente reperibile sul web in versione freeware o a pagamento. E’ diventato un utilissimo tool per la rimozione di ‘file spia’. Installato e bel configurato un firewall garantisce un sistema di controllo degli accessi verificando tutto il traffico che lo attraversa Più che un sistema di difesa si tratta di un utile sistema per recuperare dati eventualmente persi o danneggiati. Questo consiste nell’esecuzione di una copia di sicurezza dei dati di un personal computer Potrebbe rilevarsi utile, in particolare nelle aziende, l’utilizzo di software per l’autenticazione sicura con un secondo elemento di autenticazione basato su un insieme di caratteri

Scaricare