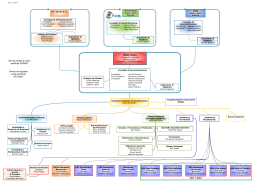

Individuazione e analisi di minacce avanzate. PANORAMICA DETTAGLI Presentazione delle seguenti funzionalità di RSA Security Analytics: Monitoraggio della sicurezza LE MINACCE AVANZATE RICHIEDONO UN MONITORAGGIO PIÙ EFFICACE DELLA SICUREZZA. Per elevare le loro capacità, i team addetti alla sicurezza necessitano di funzionalità di rilevamento delle minacce più efficaci e di sistemi di indagine sulla sicurezza Indagine sugli incident significativamente più rapidi. I team addetti alla sicurezza necessitano di un Generazione di report sistema in grado di raccogliere e gestire enormi volumi di dati sulla sicurezza con sulla conformità ambito più ampio, in modo da poter individuare nel più breve tempo possibile i rischi per la sicurezza dell'azienda più urgenti. Analogamente, i team addetti alla Analisi della sicurezza di Big Data L'integrazione tra la data collection sul traffico di rete e sugli eventi di log di livello enterprise e un'intelligence automatizzata di gestione delle minacce unita a un potente sistema di analisi consente discovery e indagine rapide delle minacce sicurezza devono avere accesso automatizzato alla migliore intelligence di gestione delle minacce relativamente a strumenti, tecniche e procedure più recenti utilizzati dalla community degli attacker e possono attivare immediatamente tale intelligence attraverso l'interazione diretta e automatizzata con il sistema. Necessitano inoltre di disporre di un singolo sistema di sicurezza integrato e non di più sistemi separati. Quando la prevenzione non è sufficiente, una funzionalità di individuazione e ripristino rapidi rimane l'unica risorsa disponibile. VISIBILITÀ SI TRADUCE IN RAPIDA INDIVIDUAZIONE RSA Security Analytics è una soluzione di sicurezza che consente agli analisti di individuare e indagare le minacce spesso non rilevate da altri strumenti di sicurezza. Integrando funzionalità di data collection e di gestione e analisi dei dati sulla sicurezza di Big Data con una completa visibilità della rete e basata sui log unita a un'intelligence sulle minacce automatizzata, gli analisti della sicurezza sono in grado di individuare, indagare e comprendere più efficacemente le minacce spesso non facilmente visibili o comprensibili in precedenza. In definitiva tale incremento di visibilità e velocità consente alle organizzazioni di ridurre il tempo a disposizione DATA SHEET di un eventuale attacker all'interno dell'ambiente informatico da settimane a ore, riducendo pertanto radicalmente il potenziale impatto di un eventuale attacco. RSA Security Analytics è una soluzione di RSA che si avvale della comprovata tecnologia di RSA NetWitness per un monitoraggio della sicurezza della rete convergente e una gestione centralizzata dei dati e degli eventi sulla sicurezza (SIEM, centralized security information and event management). Diversamente dalle soluzioni di sicurezza basate sul perimetro o sulla firma che faticano a mantenere il passo con i rischi più recenti, in particolare con gli attacchi mirati, RSA Security Analytics aiuta gli analisti a individuare i comportamenti "interessanti" o "anomali" senza la necessità di conoscere in anticipo specifici strumenti o tecniche utilizzati dagli attacker. L'approccio alla sicurezza di RSA è simile a rimuovere le "pagliuzze" (elementi corretti) finché non rimangono solo gli "aghi" (problemi potenziali), diversamente dall'approccio tradizionale alla sicurezza in cui si tenta di trovare gli aghi in un enorme pagliaio di dati. RSA Security Analytics inoltre consente agli analisti di comprendere rapidamente gli alert e le attività insolite mettendoli in relazione con i dati dei log e della rete nonché con la più aggiornata intelligence sulle minacce. L'interfaccia grafica di RSA Security Analytics combina funzionalità di analisi della sicurezza, come ad esempio individuazione, indagine, generazione di report e amministrazione del contenuto e del sistema in una singola interfaccia basata su browser, per offrire direttamente agli analisti della sicurezza una completa visibilità di livello enterprise. Questo aumenta significativamente l'efficienza e l'efficacia degli analisti, in quanto non devono passare da uno strumento di sicurezza all'altro per svolgere le loro attività. In breve, RSA Security Analytics sostituisce il tradizionale approccio SIEM incentrato sui log e lo ridefinisce estendendone le capacità per affrontare efficacemente la realtà del panorama delle minacce attuali. ANALISI DI ELEVATA POTENZA PER GLI ANALISTI RSA Security Analytics offre funzionalità complete di monitoraggio della sicurezza, indagine sugli incident, archiviazione e analisi a lungo termine, analisi del malware e generazione di report sulla conformità in un'interfaccia unificata basata su browser. Offre agli analisti della sicurezza, siano essi parte di un Centro operativo di sicurezza (SOC, Security Operations Center) o meno, maggiore efficacia ed efficienza nel loro lavoro di protezione delle risorse digitali e dei sistemi IT dell'organizzazione. MONITORAGGIO E ANALISI Offre una singola piattaforma per l'acquisizione e l'analisi di grandi quantità di dati della rete, dei log e altro. Invia automaticamente alert sui comportamenti sospetti, applicando funzionalità di analisi e sfruttando un'intelligence esterna sulle minacce (tramite RSA Live) combinata con i dati sulla sicurezza raccolti internamente. RSA Live offre: report di sicurezza, intelligence basata su community open source, report su comandi e controlli, identificazione di exploit kit, blacklist, domini contrassegnati APT, proxy sospetti e molto altro. Applica il contesto aziendale alle indagini sulla sicurezza per consentire agli analisti di definire meglio le priorità delle loro attività. INDAGINE SUGLI INCIDENT Accelera le attività di indagine sulla sicurezza consentendo agli analisti di esaminare terabyte di metadati, dati dei log e sessioni di rete ricostruite con pochi clic del mouse. Utilizza lo strumento di analisi più completo e facilmente comprensibile del settore. Si avvale delle migliori ricerche di terze parti e delle informazioni sviluppate da RSA FirstWatch®, il team di ricerca e intelligence di RSA più esperto e qualificato sulle minacce a livello globale. WAREHOUSE DI LUNGO TERMINE Offre un'architettura di elaborazione distribuita per l'archiviazione e l'analisi di dati sulla sicurezza a lungo termine, offrendo elevate prestazioni e scalabilità. Scalabilità lineare tramite l'aggiunta di nodi di elaborazione a prestazioni elevate o ad alta capacità. Consente la conformità e la generazione di report e alert orientati all'individuazione tramite l'infrastruttura di gestione dei dati che incorpora funzionalità di analisi dei dati e di ricerca full text. Offre un'interfaccia aperta per l'accesso, la trasformazione e l'analisi dei dati a livello di codice. GENERAZIONE DI REPORT SULLA CONFORMITÀ Report sulla conformità integrati, conformi a diversi regimi normativi (GLBA, HIPAA, NERC, SOX…) e requisiti di settore (PCI, BASEL II, ISO 27002…). Automatizza la generazione di report orientati alle normative o alla governance. Consente inoltre ai team addetti alla sicurezza di avvalersi del contesto aziendale incorporato nel proprio programma di conformità. Connessione a un più ampio sistema di generazione di report sulla conformità tramite l'integrazione bidirezionale con RSA Archer GRC. RSA Security Analytics fornisce dati e report per i controlli correlati alla conformità e utilizza le informazioni sul contesto aziendale relative al valore e allo scopo dei singoli sistemi e asset IT. ANALISI DI MALWARE Combina quattro distinte tecniche di indagine sul malware, fra cui l'analisi del sandboxing, dell'intelligence della community, del contenuto dei file e del comportamento di rete per consentire agli analisti di individuare i file che contengono malware. Identifica il contenuto eseguibile ovunque si trovi, risponde alle domande riguardo al comportamento dei file considerando la posizione in cui il malware è stato individuato e il modo in cui il malware è entrato nell'ambiente IT. Incorpora firme antivirus fra i vari fattori impiegati nell'identificazione della natura del potenziale malware. DASHBOARD UNIFICATO BASATO SU BROWSER Interfaccia utente basata su HTML5 per consentire la creazione di interfacce utente di analisi e monitoraggio personalizzabili. Monitoraggio, individuazione, indagine e amministrazione in una singola interfaccia integrata e personalizzabile per offrire maggiore efficienza agli analisti. Visualizzazioni personalizzate basate sui ruoli specifici degli analisti della sicurezza. INFRASTRUTTURA DI ANALISI DELLA SICUREZZA DI BIG DATA RACCOLTA, ANALISI E INDAGINE IN TEMPO REALE Infrastruttura di raccolta distribuita per l'acquisizione simultanea di log e pacchetti dall'intera rete. L'analisi e la gestione dei metadati consentono di combinare i dati dei log, della rete e di altre parti per l'analisi e la generazione di report automatizzate e per l'indagine orientata agli analisti. Gestione dei dati distribuita e ottimizzata per l'analisi, la generazione di report e l'indagine quasi in tempo reale. ARCHIVIAZIONE, INDAGINE, ANALISI E GENERAZIONE DI REPORT DI RACCOLTE A LUNGO TERMINE Warehouse distribuito ed engine analitico per l'archiviazione, l'analisi e la generazione di report sui dati relativi a sicurezza e conformità, fra cui log, metadati di log, metadati di pacchetti di rete e altro contenuto selezionato. Compressione dei dati leader del settore per massimizzare la capacità di archiviazione. Scalabilità lineare tramite l'aggiunta di nodi warehouse in base all'incremento dei requisiti di prestazioni e capacità di analisi. Funzionalità di resilienza e di high-availability integrate nell'architettura basata su Hadoop. COMPONENTI ARCHITETTURALI CHIAVE RSA Security Analytics è un sistema distribuito e modulare che consente lo sviluppo di architetture d'implementazione altamente flessibili in grado di adeguarsi alle esigenze dell'organizzazione. Componenti chiave dell'architettura sono: DECODER: acquisisce, analizza e ricostruisce tutto il traffico di rete dai layer da 2 a 7 o i dati di log ed eventi da centinaia di dispositivi. CONCENTRATOR: indicizza i metadati estratti dai dati di log e della rete rendendoli disponibili per l'esecuzione di query e di analisi in tempo reale, agevolando inoltre la generazione di report e alert. WAREHOUSE: sistema di elaborazione distribuito basato su Hadoop in grado di raccogliere e gestire set di dati sulla sicurezza a lungo termine (mesi/anni) consentendone l'analisi e la generazione di report. Il Warehouse può essere costituito da 3 o più nodi a seconda dei requisiti di analisi, archiviazione e resilienza dell'organizzazione. SERVER/BROKER ANALITICO: costituisce l'host del web server per la generazione di report, l'indagine, l'amministrazione e altre funzionalità dell'interfaccia analitica. Connette più datastore in tempo reale archiviati in varie coppie decoder/concentrator in tutta l'infrastruttura. Consente inoltre la generazione di report sui dati archiviati nel Warehouse. CAPACITÀ: RSA Security Analytics è caratterizzato da un'architettura con capacità modulare, abilitata per direct-attached capacity (DAC) o storage area network (SAN), in grado di adattarsi ai requisiti di indagine a breve termine e di analisi e conservazione dei dati a lungo termine dell'organizzazione. INFRASTRUTTURA DI SECURITY ANALYTICS FLESSIBILITÀ D'IMPLEMENTAZIONE RSA Security Analytics offre ampia flessibilità d'implementazione poiché la sua architettura consente un numero indefinito di appliance fisici, a seconda degli specifici requisiti di prestazioni e sicurezza del cliente. L'intero sistema di RSA Security Analytics è stato inoltre ottimizzato per essere eseguito in un'infrastruttura virtualizzata. CONTATTI Per ulteriori informazioni sul modo in cui i prodotti, i servizi e le soluzioni EMC possono consentirvi di superare le sfide della vostra azienda e dell'IT, consultare il rappresentante di zona o un rivenditore autorizzato oppure visitare il sito http://italy.emc.com/rsa. EMC2, EMC, il logo EMC e RSA sono marchi o marchi registrati di EMC Corporation negli Stati Uniti e in altri paesi. VMware è un marchio o marchio registrato di VMware, Inc. negli Stati Uniti e in altre giurisdizioni. © Copyright 2012 EMC Corporation. Tutti i diritti riservati. Pubblicato negli Stati Uniti. Data Sheet 08/12 EMC ritiene che le informazioni contenute in questo documento siano accurate al momento della sua data di pubblicazione. Le informazioni sono soggette a modifica senza preavviso.

Scaricare