Nozioni di base sulle reti 1 Obiettivi Panoramica sulle reti – tecnologie, potenzialità, limiti Conoscere gli standard, protocolli e metodi di accesso Identificare le principali architetture di rete Conoscere le differenze tra reti locali e geografiche Identificare i componenti di base di Internet – approfondimenti sul protocollo TCP/IP Configurazione e utilizzo di una rete locale 2 Che cos’è una rete Componenti – Computer e altri dispositivi (nodi) – Mezzo trasmissivo (media) – Software Vantaggi dell’utilizzo delle reti – – – – economia affidabilità risparmio crescita graduale Reti locali e reti geografiche Reti interconnesse 3 Tipi di ...reti Computer Reti Ambito Distanza Circuito stampato 0,1m Sistema 1m Stanza 10m Tipo parallelismo multiproc. cluster Edificio 100m Comprensorio 1Km Città 10Km Nazione 100Km Continente 1000Km Mondo 10000Km LAN LAN estesa MAN WAN 4 Le reti locali - una definizione Una LAN è un sistema di comunicazione che permette ad apparecchiature indipendenti di comunicare tra di loro, entro un'area delimitata, utilizzando un canale fisico a velocità elevata e con basso tasso d'errore. 5 Le reti locali Non c’è attraversamento di “suolo pubblico” Reti peer-to-peer – pochi utenti – scarse esigenze di sicurezza sicurezza a livello di condivisione Reti basate su server – maggiore sicurezza sicurezza a livello utente – amministrazione centralizzata 6 La struttura della rete Diversi tipi di collegamenti: – Punto-Punto – Multipunto – Broadcast 7 La struttura della rete Topologie standard di rete – a bus bus cablata a stella (hub) – a stella – ad anello anello cablato a stella 8 Pregi e difetti delle topologie Bus – – – – – economicità facilità di installazione ed espansione problemi sul cavo si riflettono sull’intera rete difficoltà di trovare guasti sul cavo forte riduzione delle prestazione con molti utenti (traffico broadcast) Anello – buone prestazioni indipendentemente dal numero di nodi – problemi su un computer si possono riflettere sull’intera rete 9 Pregi e difetti delle topologie (2) Stella – – – – – – facilità di installazione ed espansione controllo centralizzato utilizzo con diversi tipi di cavo guasto su un cavo blocca solo il nodo interessato guasto del nodo centrale blocca l’intera rete richiesta di maggiore cablaggio 10 I mezzi trasmissivi Cavi – coassiale reti senza hub – thick 500mt – thin (RG-58) 185mt – doppino ritorto (twisted pair) reti con hub – schermato (STP) – non schermato (UTP) – fibra ottica 100mt 100mt ~2Km 11 I mezzi trasmissivi Il cavo coassiale 12 I mezzi trasmissivi Il doppino (TP - twisted pair) 13 I mezzi trasmissivi Categorie dei doppini 14 I mezzi trasmissivi I connettori RJ45 15 I mezzi trasmissivi Le fibre ottiche 16 I mezzi trasmissivi I connettori per fibre ottiche 17 I mezzi trasmissivi (2) Senza cavi (wireless) – infrarossi – radio 18 Gli adattatori di rete Scheda di rete – interfaccia di connessione fisica tra il computer e il cavo – ha un proprio indirizzo di rete univoco (MAC ID) – converte i dati da paralleli a seriali e viceversa – per PC: tipo di bus ISA (8/16 bit) EISA (32 bit) MCA (16/32 bit) PCI (32 bit PnP) BNC AUI RJ45 – tipo di connettore 19 Le architetture di rete concetti fondamentali Concetto di Architettura a strati 20 Le architetture di rete concetti fondamentali Il problema dei due filosofi 21 Il modello standard di riferimento Lo standard ISO/OSI – una base comune su cui sviluppare standard per l'interconnessione di sistemi informatici – un modello rispetto a cui confrontare le architetture di rete – creato nel 1978 dall’ISO (International Standards Organization) 22 Il modello ISO/OSI L’architettura a livelli del modello OSI 23 Il modello ISO/OSI (2) Ogni livello comunica solo con i livelli immediatamente superiore e inferiore I livelli sono separati da interfacce Gli scambi tra livelli paritetici sono i protocolli Lo scopo di ogni livello è di fornire servizi per il livello immediatamente superiore mascherando la complessità dei livelli inferiori I dati passano da un livello all’altro sotto forma di pacchetti Ogni livello aggiunge informazioni di controllo 24 Il modello ISO/OSI (3) 25 Il modello ISO/OSI (4) Livello 7 (Applicazione - Application) – User data – servizi direttamente accessibili dalle applicazioni (condivisione file, posta elettronica ecc.) – Problema tipico: “nome” del destinatario Livello 6 (Presentazione - Presentation) Livello 5 (Sessione - Session) – Encrypted User Data – eliminare le differenze di sintassi e codifica dei dati (ad es. trascodifica ASCII - EBCDIC) – compressione e cifratura – Message – consente l’instaurarsi della connessione tra applicazioni su diversi computer (sessione o circuito virtuale) – controlli di sicurezza (checkpoint) 26 Il modello ISO/OSI (5) Livello 4 (Trasporto - Transport) – Packet sequence – frammentazione dei dati (pacchetti), correzione degli errori di trasmissione – assicura che i pacchetti vengano trasmessi e ricevuti correttamente Livello 3 (Rete - Network) – Packet – traduce gli indirizzi logici in fisici e determina il percorso per raggiungere la destinazione o decidere l’instradamento (routing) 27 Il modello ISO/OSI (6) Livello 2 (Data Link) – Frame – gestisce i frame e li trasmette allo strato fisico – controllo dell’accesso al media Livello 1 (Fisico - Physical) – Bit stream – comunica direttamente i dati, ora ridotti a flussi di segnale, sul mezzo trasmissivo – “vede” singoli bit – si preoccupa delle caratteristiche dei media usati cavi, connettori 28 I protocolli Esistono molti diversi protocolli I protocolli operano a vari livelli Alcuni protocolli lavorano “in gruppo” (stack) 29 Tipi di protocolli Protocolli applicativi – operano ai livelli 7-6-5 – interazione tra applicazioni e scambio dati – SMTP, FTP, NFS Protocolli di trasporto – operano al livello 4 – si identifica spesso il termine “protocollo” con questo tipo – TCP, SPX, NetBEUI 30 Tipi di protocolli (2) Protocolli di rete – operano ai livelli 3-2-1 – gestiscono indirizzi e informazioni di routing, controllo degli errori e richieste di ripetizione della trasmissione – IP, IPX, NWLink, NetBEUI TCP/IP: stack di protocolli di internetworking NetBEUI: semplice protocollo per reti non interconnesse IPX/SPX: protocolli legati ai sistemi di rete Novell 31 Protocolli connessi e non Modalità connessa – – – – creazione della connessione trasferimento dei dati chiusura della connessione simile ad una telefonata Modalità non connessa – unica fase: invio del pacchetto – denominato anche datagram – simile ad una spedizione postale 32 Protocolli connessi e non (2) Livello 1: non applicabile Livello 2 – reti locali: non connesso – reti geografiche: connesso Livello 3: generalmente non connesso Livello 4: generalmente connesso Livello 5/6/7: connesso o non connesso 33 Protocolli connessi e non (3) Due opinioni diverse sul tema Dove collocare la “complessità”? – Servizi senza connessione la rete deve solo trasportare i bit, le reti sono intrinsecamente inaffidabili, i controlli devono essere fatti dagli host la potenza di calcolo elevata ed economica, conviene collocare la complessità negli host – Servizi orientati alla connessione la rete deve fornire un servizio di trasporto affidabile soluzione “spinta” dalle società di telecomunicazione 34 Il progetto IEEE 802 35 Modi di accesso al canale di trasmissione CSMA/CD – Carrier Sense Multiple Access / Collision Detection CSMA/CA – Carrier Sense Multiple Access / Collision Avoidance Token passing Demand priority 36 CSMA/CD -1 37 CSMA/CD - 2 38 Le principali architetture di rete livelli 1-2 Ethernet – – – – il tipo di rete più diffuso in ambito PC accesso CSMA/CD (IEEE 802.3) 10Mbps o 100Mbps(Fast Ethernet) Tipologie di cablaggio 10BaseT 10Base2 10Base5 10BaseFL 100BaseX – 10Mbps, doppino, RJ45, hub (bus cablato a stella) – 10Mbps, thin coaxial, BNC (a bus) – 10Mbps, thick coaxial, AUI (a bus) – 10mBPS, fibra ottica (a bus) – 100Mbps, doppino cat. 5, hub (bus cablato a stella) 39 Le principali architetture di rete livelli 1-2 (2) Token Ring (IEEE 802.5) – – – – il tipo di rete più diffuso in ambito IBM accesso Token passing topologia ad anello cablato a stella velocità da 4 a 16Mbps FDDI – – – – – – Standard per LAN in fibra ottica accesso a token Fiber Data Distribution Interface per dorsali 100Mbps max estensione: 100Km 40 I dispositivi di rete Hub Repeater Bridge – livello 1 (fisico) – centralizza reti basate su doppino – spesso anche porte BNC – livello 1 (fisico) – rigenera il segnale per incrementare la distanza – – – – livello 2 (data link) segmentazione della rete (broadcast domain) esegue il routing basato su indirizzi hardware (MAC) connessione di media diversi – – – – livello 1 (fisico) opera come un bridge a livello fisico ottimizza le prestazioni della rete usato nelle reti 100Mbit Fast Ethernet Switch 41 I dispositivi di rete (2) Router – livello 3 (rete) – esegue il routing basato sugli indirizzi di rete organizzate in tabelle di routing – scambia informazioni con gli altri router per ottimizzare il traffico di rete – è in pratica un computer dedicato – non può trattare protocolli non routabili – non fa transitare il traffico broadcasting 42 I dispositivi di rete (3) Brouter Gateway – livelli 2 o 3 – agisce come un router per alcuni protocolli e come bridge per altri – tutti i livelli a partire dal 4° – permette la comunicazione tra diversi sistemi operativi – spesso realizzato solo mediante software 43 L’internetworking Partizionare una LAN 44 L’internetworking Connettere più LAN 45 L’internetworking Bridge, router, gateway 46 L’internetworking Switch 47 Le reti geografiche Le LAN hanno limitazioni fisiche e relative alla distanza Utilizzando dispositivi di rete e servizi di comunicazione le LAN si possono espandere Le WAN sono in pratica combinazioni di LAN connesse tramite collegamenti WAN Alle WAN possono anche collegarsi singoli computer (ad es. connessione Internet da casa) I collegamenti WAN sono generalmente noleggiati dai provider 48 Connessioni analogiche PSTN (livello fisico) – – – – – – Public Switched Telephone Network è la comune rete telefonica E’ una rete progettata per comunicazioni vocali Commutazione di circuito Richiede l’utilizzo dei modem Linee commutate o dedicate (CDA) 49 Il modem Trasforma il segnale digitale in analogico e viceversa MO: modulazione DEM: demodulazione Hardware – – – – interni esterni interfaccia verso il computer (seriale, RS-232) interfaccia verso la rete telefonica Tipi – sincroni maggiore complessità e costo, migliori prestazioni tipo più diffuso, prestazioni limitate – asincroni 50 Standard per i modem De facto – Hayes software, comandi AT – MNP controllo degli errori (MNP 4) compressione (MNP 5) De jure – CCITT (ora ITU) V.xx – – – – – – V.22bis V.32 V.34 V.42 V.42bis V.90 2.400bps 9.600bps 28.800bps 57.600bps 57.600bps con compressione 57.600bps 51 Connessioni digitali (livello fisico) Evoluzione delle connessioni analogiche Non richiedono modem ma particolari adattatori 52 Connessioni digitali (livello fisico) Modem V90 53 Connessioni digitali (livello fisico) ADSL, HDSL, xDSL – Asymmetric Digital Subscriber Line – High-bit-rate Digital Subscriber Line – Utilizzo ottimizzato del doppino esistente 54 Reti a commutazione di pacchetto Concetto diverso dalla commutazione di circuito Più utilizzatori condividono la stessa linea I dati sono divisi in pacchetti e viaggiano indipendentemente sulla rete Possibile modalità non connessa Possibili circuiti virtuali – i pacchetti arrivano già nell’ordine corretto SVC (Switched VC) PVC (Permanent VC) 55 Reti a commutazione di pacchetto 56 Reti a commutazione di pacchetto 57 Reti a commutazione di pacchetto 58 Tecnologie WAN ISDN X.25 Frame Relay ATM 59 ISDN Integrated Services Digital Network – in sostituzione delle linee analogiche esistenti – primo passo per l’integrazione delle diverse reti – 3 canali (BRI - Basic Rate Interface) 2 canali B di trasmissione a 64Kbps ciascuno 1 canale D di servizio a 16Kbps – utilizza TA (Terminal Adapter) per il collegamento a computer oppure router ISDN per collegamento a LAN 60 ISDN 61 X.25 Un insieme di protocolli per reti a commutazione di pacchetto Velocità max 64Kbps Utilizza Gateway X.25 per il collegamento alle LAN Soluzione costosa e in parte obsoleta 62 Frame Relay Evoluzione delle reti a commutazione di pacchetto come X.25 Utilizza appositi router Basata su PVC Velocità max 2Mbps 63 ATM (Asynchronous Transfer Mode) Nuovo standard definito nel 1988 Rappresenta il futuro delle comunicazioni WAN 155-600Mbps e oltre Limitazione di velocità data dal mezzo di trasmissione (attualmente fibre ottiche) Utilizzabile sia per LAN che per WAN alla stessa velocità Richiede hardware speciale Opera in modalità connessa 64 L’architettura di rete TCP/IP Commutazione di pacchetto Nasce negli anni ‘70 per esigenze militari e accademiche fine anni ‘70 Internet Protocol Suite – TCP (Transmission Control Protocol) – IP (Internet Protocol) TCP/IP: è alla base di Internet 65 TCP/IP vs OSI 66 I livelli inferiori TCP/IP non specifica i livelli 1 e 2 Utilizza quelli disponibili e conformi ai vari standard LAN – Ethernet, Token Ring, FDDI WAN – X.25, Frame Relay, ATM, ISDN, PSTN(tramite i protocolli SLIP e PPP) – anche via satellite! 67 Il protocollo IP Livello 3 (Network) Non connesso Funzioni: – Instradamento – Frammentazione e riassemblaggio dei pacchetti – Rilevazione degli errori Versioni – IPv4: attuale – IPv6: futura 68 Indirizzamento IP Essenziale per l’instradamento Indirizzi univoci sulla rete 32bit (4 byte) Espressi scrivendo i valori decimali di ogni byte separati dal punto – Es.: 192.168.0.1 Ad ogni indirizzo si associa generalmente anche un nome 69 Gli indirizzi IP Due o tre parti – Rete (Network) – Sottorete (Subnetwork) – Computer, router ecc., in generale denominato Host Gli indirizzi sono associati alle interfacce Esempio: un computer con due schede di rete Due indirizzi IP 70 Gli indirizzi IP (2) Assegnati da un’unica autorità Univoci a livello mondiale In USA: InterNIC In Italia: GARR Esistono anche indirizzi privati riservati per reti non interconnesse – rete 10.x.x.x – rete 192.168.x.x 71 Gli indirizzi IP (3) Cinque classi: A, B, C, D, E Classe Valori di w A B C 1–126 128–191 192–223 Network Host ID ID w w.x w.x.y x.y.z y.z z Host Reti disponibili disponibili per rete 16.777.214 126 65.534 16.384 2.097.151 254 Classe D: w compreso tra 224 e 239 – applicazioni multicast Classe E: w compreso tra 240 e 255 – riservata a usi futuri 72 Gli indirizzi IP (4) Le classi A, B, C 73 Il subnetting Metodo per suddividere ulteriormente la rete Un host ID viene diviso in: – Subnet – Host Netmask – per definire l’ampiezza della subnet Rete fisica Subnet IP 74 L’assegnazione degli indirizzi Ogni interfaccia di rete conosce: – il proprio indirizzo – la netmask – l’indirizzo IP del “default gateway” il router a cui riferirsi per trasmettere fuori dalla propria subnet 75 Il routing All’interno della subnet: Tra subnet: – nessun problema: stessa rete fisica – solo traduzione in indirizzo MAC (ARP e RARP) – mediante router (tabelle e protocolli di routing) – Attenzione: nel gergo IP i router sono spesso chiamati gateway! 76 Il routing 77 Il routing - un esempio 78 Il routing - un esempio 79 Il routing - un esempio 80 Il routing - un esempio 81 Il routing - un esempio 82 I protocolli TCP e UDP Livello 4 (trasporto) TCP – Connesso – fornisce servizi alle applicazioni che richiedono una trasmissione affidabile – le applicazioni possono disinteressarsi della gestione degli errori e dell’ordine dei pacchetti UDP – Non connesso – Più semplice di TCP – Utilizzato per applicazioni che non necessitano di affidabilità – le applicazioni devono occuparsi della gestione degli errori e dell’ordine dei pacchetti 83 Le “porte” Problema: i processi possono utilizzare più protocolli contemporaneamente. Ad esempio uno stesso computer può lavorare come server per il WWW, per FTP e per la posta elettronica. Soluzione: – all’indirizzo dell’host (IP address) utilizzato da IP (liv. 3) si aggiunge il numero di porta utilizzato da TCP o UDP (liv. 4) (socket - TSAP) Numeri di porta: 16bit (1..65535) Well Known Ports: 1.255 – – – – 25: SMTP (posta in uscita) 80: WWW 21: FTP 110: POP3 84 Le “porte” 85 Header TCP e UPD 86 Gli applicativi Telnet FTP – Collegamento in emulazione terminale (a caratteri) – File Transfer Protocol SMTP – Simple Mail Transfer Protocol Posta elettronica (e-mail) nome utente@server di posta DNS – Domain Name Server trasferimento file con conversione di codifica automatica tra computer diversi (ASCII-EBCDIC) Database distribuito per gestire la corrispondenza tra nomi e indirizzi IP NFS e Netbios – Network File System Condivisione file 87 Gli applicativi (2) SNMP – Simple Network Management Protocol per la gestione tecnica degli apparati di rete WWW-HTTP – World Wide Web-HyperText Transfer Protocol servizio ipertestuale distribuito ormai identificato con Internet! Servizi multicast – Internet Radio – Videoconferenza – Web TV 88 I sistemi operativi di rete (LAN) In origine: – Sistema operativo (MS-DOS) – Software di rete aggiunto Attualmente: – Sistemi operativi con incluse funzionalità di rete (Windows9x) – Sistemi operativi di rete (Novell Netware, Windows-NT, Windows 2000, UNIX) 89 Le operazioni in rete – Client redirector – intercetta le richieste dirette a risorse non locali drive di rete stampanti di rete – Server condivisione delle risorse (sharing) gestione degli utenti 90 I sistemi peer-to-peer – Ogni computer può essere contemporaneamente server e client – Non esiste un database centralizzato degli utenti – La sicurezza è basata su password associate alle risorse (ad es. una cartella o una stampante) condivise (sicurezza di tipo share-level) – Semplicità di gestione – Adatti per pochi utenti e poche risorse da condividere (max 10-20) – Non adatti per reti interconnesse – Esempio: reti Microsoft basate su Workgroup – Windows 3.11 for Workgroup – Windows 9x 91 I sistemi server-based – Sulla rete esiste almeno un Server su cui gira un sistema operativo di rete – Esiste un database centralizzato degli utenti – La sicurezza è basata sull’identificazione degli utenti e i permessi sono associati ai singoli utenti (o a gruppi) e non alle risorse condivise (sicurezza di tipo user-level) – Maggiore complessità di gestione – Indispensabile per reti interconnesse e dove sia importante la sicurezza – Esempio: Novell Netware reti Microsoft basate sul dominio – Windows-NT Server – Windows 2000 Server 92 Sessione pratica con Windows – Pannello di controllo Rete – Componenti di rete • Schede / Protocolli/ Servizi / Client – Condivisione di una cartella – Risorse di rete Connessione di unità di rete – Condivisione di una stampante – Installazione di una stampante remota – Point and Print 93

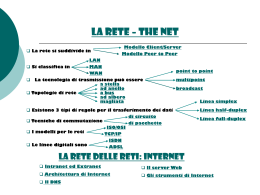

Scaricare