Guida alla configurazione

Revisione A

Servizio McAfee SaaS Web Protection

8.5.0

COPYRIGHT

Copyright © 2016 McAfee, Inc., 2821 Mission College Boulevard, Santa Clara, CA 95054, 1.888.847.8766, www.intelsecurity.com

ATTRIBUZIONI DEI MARCHI

Intel e il logo Intel sono marchi registrati di Intel Corporation negli Stati Uniti e/o in altri Paesi. McAfee e il logo McAfee, McAfee Active Protection,

McAfee DeepSAFE, ePolicy Orchestrator, McAfee ePO, McAfee EMM, McAfee Evader, Foundscore, Foundstone, Global Threat Intelligence, McAfee

LiveSafe, Policy Lab, McAfee QuickClean, Safe Eyes, McAfee SECURE, McAfee Shredder, SiteAdvisor, McAfee Stinger, McAfee TechMaster, McAfee Total

Protection, TrustedSource, VirusScan sono marchi registrati o marchi di McAfee, Inc. o sue filiali negli Stati Uniti e in altri Paesi. Altri marchi e

denominazioni potrebbero essere rivendicati come proprietà di terzi.

INFORMAZIONI SULLA LICENZA

Contratto di licenza

AVVISO A TUTTI GLI UTENTI: LEGGERE ATTENTAMENTE IL TESTO DEL CONTRATTO LEGALE RELATIVO ALLA LICENZA ACQUISTATA, CHE STABILISCE LE

CONDIZIONI GENERALI PER L'USO DEL SOFTWARE CONCESSO IN LICENZA. NEL CASO IN CUI NON SI SAPPIA CON ESATTEZZA QUALE TIPO DI

LICENZA È STATO ACQUISTATO, CONSULTARE I DOCUMENTI DI VENDITA E ALTRI DOCUMENTI RELATIVI ALLA CONCESSIONE DELLA LICENZA O

ALL'ORDINE DI ACQUISTO ACCLUSI ALLA CONFEZIONE DEL SOFTWARE O RICEVUTI SEPARATAMENTE IN RELAZIONE ALL'ACQUISTO MEDESIMO

(SOTTO FORMA DI OPUSCOLO, FILE CONTENUTO NEL CD DEL PRODOTTO O FILE DISPONIBILE SUL SITO WEB DAL QUALE È STATO SCARICATO IL

SOFTWARE). SE NON SI ACCETTANO INTEGRALMENTE I TERMINI DEL CONTRATTO, NON INSTALLARE IL SOFTWARE. SE PREVISTO DAL CONTRATTO,

L'UTENTE POTRÀ RESTITUIRE IL PRODOTTO A MCAFEE O AL PUNTO VENDITA IN CUI È STATO ACQUISTATO ED ESSERE INTERAMENTE RIMBORSATO.

2

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

Sommario

1

2

Introduzione

5

Requisiti . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

5

Configurazione di SaaS Web Protection Service

7

Identificazione dell'autenticazione Web Protection . . . . . . . . . . . . . . . . . . . . . 7

Aggiunta di utenti a Gestione account (autenticazione dell'utente esplicita o autenticazione trasparente)

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9

Aggiunta dei dettagli dell'utente per McAfee Client Proxy . . . . . . . . . . . . . . . . . . 9

WDS Connector (autenticazione trasparente) . . . . . . . . . . . . . . . . . . . . . . 10

Download di WDS Connector . . . . . . . . . . . . . . . . . . . . . . . . . . 10

3

Configurazione del proxy

11

Configurazione di un'impostazione del proxy statica nel browser . . . . . . . . . . . . . .

Metodi di configurazione del proxy . . . . . . . . . . . . . . . . . . . . . . . . . .

Configurazione automatica del file Mozilla.cfg mediante uno script di accesso . . . . . .

Creazione di un file PAC (Proxy Automatic Configuration) o WPAD (Web Proxy Auto-Detect)

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Configurazione del protocollo WPAD . . . . . . . . . . . . . . . . . . . . . . .

Configurazione del server DNS per uno script WPAD . . . . . . . . . . . . . . . . .

Configurazione di un server web per l'utilizzo di un file PAC o WPAD . . . . . . . . . .

Esempio di file WPAD o PAC di base . . . . . . . . . . . . . . . . . . . . . . .

4

Problemi di configurazione comuni

12

13

13

14

14

16

17

19

21

Controllo di un'impostazione del proxy con codifica hard . . . . . . . . . . . . . . . . . . 21

Verifica che tutte le configurazioni contengano caratteri minuscoli . . . . . . . . . . . . . . 21

5

Configurazione dei set di policy

25

Forense . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

6

Ottimizzazione di WDS Connector per installazioni di dimensioni maggiori

Configurazione del proxy per un elevato numero di client . . . . . . . . . . . . . . . . .

Servizio McAfee SaaS Web Protection 8.5.0

25

27

27

Guida alla configurazione

3

Sommario

4

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

1

Introduzione

®

McAfee SaaS Web Protection Service offre protezione in tempo reale dalle minacce provenienti dal

web e dai contenuti inappropriati al livello del perimetro della rete prima che possano accedere alla

rete interna. Il traffico del browser degli utenti viene reindirizzato a SaaS Web Protection Service. Alla

ricezione di ogni singola richiesta di contenuti web, SaaS Web Protection Service controlla i contenuti a

fronte di policy definite e, se tale funzionalità è attivata, verifica la presenza di worm e virus noti.

All'utente vengono restituiti solo i contenuti che non violano le policy impostate e che sono privi di

minacce note. È possibile attivare o disattivare policy di contenuti web specifici in Control Console, la

completa interfaccia grafica disponibile in SaaS Web Protection Service.

Requisiti

Dopo aver definito le policy di filtraggio Web tramite Control Console, Web Protection reindirizza il

traffico web aziendale a un server proxy per avviare le protezioni.

Prima di utilizzare Web Protection Service, è necessario procedere come segue:

•

Abbonarsi a Web Protection

•

Creare un cliente

•

Creare un dominio

Prima di utilizzare WDS Connector, si consiglia di implementare la funzionalità Integrazione elenchi in

linea in Gestione account. In questo modo, si aumentano notevolmente le probabilità che gli indirizzi

e-mail degli utenti in Active Directory corrispondano agli indirizzi e-mail contenuti in Control Console.

Per ulteriori informazioni sugli ambienti supportati per Web Protection, consultare le note di rilascio più

recenti.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

5

1

Introduzione

Requisiti

6

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

2

Configurazione di SaaS Web Protection

Service

SaaS Web Protection Service (Web Protection) consente di bloccare le minacce prima che possano

raggiungere la rete aziendale. Dopo aver definito le policy di filtraggio di Web Protection, il traffico web

deve essere reindirizzato a un server proxy per avviare la protezione. Sistematicamente, le sessioni

web degli utenti finali vengono filtrate da Web Protection in modo da bloccare virus e spyware prima

che raggiungano la rete, nel caso in cui sia stato acquistato il servizio di protezione dalle minacce.

Sommario

Identificazione dell'autenticazione Web Protection

Aggiunta di utenti a Gestione account (autenticazione dell'utente esplicita o autenticazione

trasparente)

Aggiunta dei dettagli dell'utente per McAfee Client Proxy

WDS Connector (autenticazione trasparente)

Identificazione dell'autenticazione Web Protection

La finestra Controlli dell'accesso consente di definire le modalità di autenticazione degli utenti quando

accedono al web. Ad esempio, è possibile registrare un elenco di indirizzi IP accettati per l'azienda.

Scegliere uno dei quattro meccanismi disponibili per consentire l'accesso al sistema Web Protection.

Se necessario, è possibile utilizzare più autenticazioni contemporaneamente.

Autenticazione dell'intervallo di indirizzi IP

Vantaggi:

•

Nessun accesso dell'utente richiesto

•

Nessuna password da conservare per gli utenti

•

Nessun software da installare

•

Può essere distribuita al margine della rete tramite il routing

Svantaggi:

•

Non è possibile applicare le policy di gruppo (tutti gli utenti dispongono di una policy)

•

Nessuna reportistica individuale (tutta la reportistica viene raggruppata in base all'indirizzo IP

esterno)

Autenticazione dell'utente esplicita

Vantaggi:

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

7

2

Configurazione di SaaS Web Protection Service

Identificazione dell'autenticazione Web Protection

•

È possibile applicare le policy di gruppo (utenti diversi possono disporre di diverse policy)

•

Reportistica individuale per ogni singolo utente

•

Nessun software da installare

Svantaggi:

•

Richiede l'accesso degli utenti in occasione di ogni singola sessione del browser

•

È necessario conservare e/o autenticare le password rispetto al server aziendale

Autenticazione trasparente (WDS Connector)

Quando si utilizza WDS Connector, vengono consigliate diverse best practice.

•

Nella maggior parte delle istanze, McAfee consiglia che WDS Connector si trovi in un server

dedicato. Sebbene non sia un requisito per i clienti di dimensioni inferiori, un server dedicato riduce

la probabilità che un altro processo interferisca con WDS Connector.

•

McAfee consiglia di disinstallare o disattivare i programmi software non essenziali dal server in cui è

installato WDS Connector.

Vantaggi:

•

Nessun accesso dell'utente richiesto

•

Non è necessario conservare le password degli utenti nel sistema Web Protection

•

È possibile applicare le policy di gruppo (utenti diversi possono disporre di diverse policy)

•

Reportistica individuale per ogni singolo utente

Svantaggi:

•

Richiede l'installazione di software nell'infrastruttura aziendale

•

Richiede Active Directory e l'autenticazione NTLM per il riconoscimento degli utenti

•

Richiede che ciascun utente disponga di un indirizzo e-mail in Active Directory che corrisponda a un

indirizzo e-mail in Control Console

•

Richiede che gli utenti accedano interattivamente al dominio

•

Richiede che tutto il traffico del browser venga smistato mediante WDS Connector

McAfee Client Proxy (MCP)

McAfee Client Proxy è un agent per Windows che reindirizza senza interruzioni il traffico HTTP e HTTPS

ai server di SaaS Web Protection. È possibile configurare McAfee Client Proxy per:

•

Eseguire sempre il reindirizzamento in modo da garantire la protezione costante dal cloud

•

Eseguire il reindirizzamento quando l'utente è al di fuori della rete aziendale, per la protezione del

roaming

McAfee Client Proxy trasferisce al cloud informazioni crittografate correlate al singolo utente,

all'appartenenza ai gruppi degli utenti e ai dettagli dell'account del cliente. L'utente, il gruppo o il

cliente vengono identificati automaticamente, in modo da applicare la policy appropriata.

Vantaggi:

8

•

Nessun accesso dell'utente richiesto

•

Non è necessario conservare le password degli utenti nel sistema Web Protection

•

È possibile applicare le policy di gruppo (utenti diversi possono disporre di diverse policy)

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

Configurazione di SaaS Web Protection Service

Aggiunta di utenti a Gestione account (autenticazione dell'utente esplicita o autenticazione trasparente)

•

Reportistica individuale per ogni singolo utente

•

Può essere configurato per impedire la disattivazione dell'agent

•

Funziona al livello della rete per tutti i browser e qualsiasi altra richiesta HTTP o HTTPS

2

Svantaggi:

•

Compatibile solo con Windows

•

Richiede la distribuzione all'endpoint (desktop o laptop)

•

Disponibile solo in lingua inglese

Aggiunta di utenti a Gestione account (autenticazione

dell'utente esplicita o autenticazione trasparente)

Gestione account si compone di una serie di schermate amministrative utilizzate per configurare e

gestire, da un'unica posizione, le entità in Web Protection Service. Si tratta di un'opzione per McAfee

Client Proxy.

Tali entità includono:

•

Domini

•

Utenti

•

Altri amministratori, tra cui amministratori clienti, amministratori dominio, gestori quarantena e

gestori rapporti

È inoltre possibile utilizzare Gestione account per amministrare gruppi di utenti che condividono una

policy di filtraggio delle e-mail comune. Per impostare gli utenti che utilizzeranno Web Protection

Services, scaricare la Guida per l'amministratore della gestione account e attenersi alle istruzioni.

1

Accedere alla pagina http://www.mcafeesaas.com.

2

Se richiesto, accedere.

3

Fare clic su Materiali di riferimento.

4

Fare clic su Guida per l'amministratore della gestione account.

Aggiunta dei dettagli dell'utente per McAfee Client Proxy

È possibile utilizzare McAfee Client Proxy senza definire nomi utente. In Control Console, i nomi utente

vengono associati alle informazioni del dominio/nome utente di Windows fornite da McAfee Client

Proxy.

In Control Console è disponibile un'utilità che consente di associare i nomi utente agli utenti di e-mail

creati.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

9

2

Configurazione di SaaS Web Protection Service

WDS Connector (autenticazione trasparente)

Attività

1

Avviare Web Protection | Policy | Policy McAfee Client Proxy.

2

Fare clic su Utilità di identificazione degli utenti MCP

In questa utilità, i nomi utente vengono associati automaticamente in Active Directory agli account

e-mail in Control Console.

Se non si specificano informazioni sui nomi utente, nell'utilità McAfee Client Proxy vengono utilizzate

informazioni specifiche del gruppo o del cliente per determinare la policy da utilizzare per il

filtraggio.

WDS Connector (autenticazione trasparente)

WDS ConnectorSM, uno strumento che ottimizza il funzionamento di SaaS Web Protection Service (Web

Protection), consente agli utenti di accedere al web mediante Web Protection utilizzando le credenziali

del dominio di rete locale esistenti. Questa funzionalità, di solito definita "autenticazione trasparente",

consente di evitare che Web Protection debba autenticare un utente ogni volta che apre un browser. In

questo caso, Web Protection convalida automaticamente gli utenti ogni volta che questi aprono un

browser. Gli amministratori del servizio Web Protection possono continuare ad applicare policy di

gruppo agli utenti, nonché rintracciare l'uso individuale del web, le minacce e così via.

Download di WDS Connector

Scaricare il software WDS Connector affinché sia possibile installare il software e cominciare a

utilizzare WDS Connector.

Attività

1

Fare clic sulla scheda Web Protection | Configurazione.

2

Fare clic sul link WDS Connector.

3

Fare clic su Scarica WDS Connector per scaricare e installare il software WDS Connector.

Se l'accesso a Control Console è stato eseguito dal server Windows utilizzato come server proxy di

WDS Connector, è possibile eseguire l'installazione del software nel momento in cui viene scaricato.

In questo caso, fare clic su Esegui quando si visualizza la prima finestra del programma di

installazione.

Se si accede a Control Console da un computer diverso dal server proxy di WDS Connector, è

necessario salvare il software in un'unità USB, un CD o un altro supporto, trasferire il software nel

server proxy di WDS Connector, quindi installare il software.

10

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

3

Configurazione del proxy

Dopo aver configurato Web Protection, è necessario configurare i client affinché utilizzino il proxy. A

tale scopo, sono disponibili quattro metodi principali:

•

Configurare manualmente i client affinché puntino a Web Protection e/o WDS Connector mediante

le impostazioni proxy di Internet Explorer o Firefox. Si tratta di un metodo particolarmente utile per

fare in modo che i computer puntino esclusivamente a Web Protection. Tuttavia, questa

configurazione presenta uno svantaggio, ovvero non è particolarmente flessibile, quindi si consiglia

di utilizzarla per siti di piccole dimensioni o siti in cui la maggior parte degli utenti utilizza desktop

anziché laptop. Inoltre, qualsiasi configurazione del computer locale implica la possibilità che

l'utente modifichi questa configurazione in assenza di monitoraggio da parte del personale IT.

Vengono anche illustrate le modalità da utilizzare per bloccare Internet Explorer e Firefox per far sì

che l'utente non possa modificare o rimuovere facilmente le impostazioni proxy.

•

Utilizzare un file PAC (Proxy Auto Configuration) per attivare uno script che indichi al browser web

dell'utente come trovare e utilizzare i proxy web nella rete. La configurazione manuale dei client

affinché utilizzino un proxy con codifica hard è estremamente complessa per gli utenti che

utilizzano un laptop, poiché il proxy specificato non è disponibile a meno che gli utenti non siano

connessi alla rete aziendale tramite una connessione cablata o una rete VPN (Virtual Private

Network). Con un file PAC è possibile risolvere questo problema poiché tale file consente di

controllare le posizioni in cui cercare le informazioni del proxy per il browser, con la possibilità di

ignorare il proxy e indirizzare direttamente a Internet nel caso in cui non sia possibile trovare il

proxy. Un altro vantaggio legato all'utilizzo dei file PAC è la possibilità di definire in quali casi

utilizzare o meno il proxy. Ad esempio, mentre la navigazione web generale viene di solito

trasmessa in modo ottimale tramite Web Protection, è possibile che non si desideri che le

applicazioni basate su web critiche vengano incanalate tramite un proxy. Con un file PAC, è

possibile migliorare le modalità di smistamento del traffico proveniente dal browser dell'utente.

•

Con un file WPAD (Web Proxy Auto-Detect Protocol), non è necessario apportare particolari

modifiche nel client (in alcuni casi addirittura nessuna), poiché il browser utilizza l'impostazione

Rileva automaticamente per cercare il file di configurazione in un server web. Se non è possibile trovare

le impostazioni o il server WPAD, si viene indirizzati immediatamente a Internet. Questa

impostazione è sicuramente la più semplice da configurare per il client, tuttavia richiede un

maggiore carico di lavoro per l'amministratore dei sistemi, poiché è necessario configurare i server

web, DHCP e DNS. Il formato del file WPAD.DAT è identico a quello del file PAC. Di seguito sono

disponibili esempi che è possibile copiare e incollare secondo necessità.

•

Se si utilizza McAfee Client Proxy, la policy di configurazione per McAfee Client Proxy determina le

modalità e le posizioni in cui reindirizzare il traffico. Per ulteriori informazioni, consultare la

documentazione di McAfee Client Proxy disponibile in Control Console, selezionando Web Protection |

Configurazione | McAfee Client Proxy.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

11

3

Configurazione del proxy

Configurazione di un'impostazione del proxy statica nel browser

Attività

•

Configurazione di un'impostazione del proxy statica nel browser a pagina 12

La configurazione della codifica hard delle impostazioni di Internet Explorer o Firefox è

ideale per siti di piccole dimensioni e siti in cui i computer sono costituiti principalmente da

desktop. Tuttavia, tale impostazione non funziona correttamente nel caso di utenti che

lavorano su laptop in locale o da remoto poiché non potranno accedere a Internet se non

sono in grado di recuperare il server proxy. Inoltre, se il proxy dovesse risultare

irraggiungibile, non sarà possibile disporre di Intelligent Routing o failover.

Sommario

Configurazione di un'impostazione del proxy statica nel browser

Metodi di configurazione del proxy

Configurazione di un'impostazione del proxy statica nel

browser

La configurazione della codifica hard delle impostazioni di Internet Explorer o Firefox è ideale per siti di

piccole dimensioni e siti in cui i computer sono costituiti principalmente da desktop. Tuttavia, tale

impostazione non funziona correttamente nel caso di utenti che lavorano su laptop in locale o da

remoto poiché non potranno accedere a Internet se non sono in grado di recuperare il server proxy.

Inoltre, se il proxy dovesse risultare irraggiungibile, non sarà possibile disporre di Intelligent Routing o

failover.

Prima di iniziare

Con questa configurazione si presuppone che il client e il server non siano configurati per

bloccare la porta 3128 e/o la porta 8080.

Attività

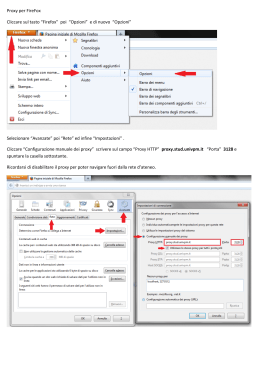

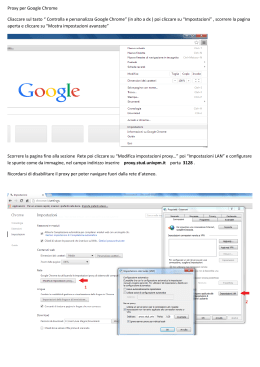

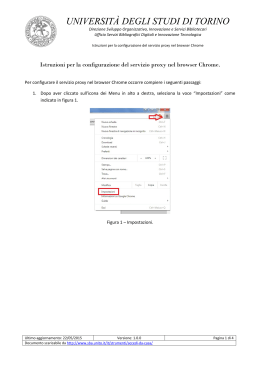

1

Avviare Internet Explorer.

2

Fare clic su Strumenti | Opzioni.

3

Fare clic sulla scheda Connessioni.

4

Fare clic su Impostazioni LAN.

5

Selezionare Utilizza un server proxy per le connessioni LAN. Se si utilizza WDS Connector:

a

Immettere il nome di dominio qualificato (preferito) o il nome server risolvibile DNS del server

in cui è installato WDS Connector.

b

Nel campo Porta, immettere 3128.

6

Immettere la voce proxy disponibile nel kit di attivazione ricevuto dalla configurazione.

7

Nel campo Porta, immettere 8080.

8

Selezionare Ignora server proxy per indirizzi locali.

Al termine, il server proxy dovrebbe essere visualizzato come nel seguente esempio:

in cui server proxy è il nome del server installato in WDS Connector. McAfee consiglia di utilizzare

un nome di dominio qualificato come proxyserver.yourdomain.com anziché solo un nome server.

12

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

3

Configurazione del proxy

Metodi di configurazione del proxy

9

Fare clic sulla scheda Connessioni. Se sono presenti voci in Impostazioni connessioni remote e VPN, è

necessario configurare anche le voci del proxy.

a

Selezionare l'impostazione della rete VPN (Virtual Private Network) che si desidera configurare,

quindi fare clic su Impostazioni.

b

Selezionare Utilizza un server proxy per questa connessione.

10 Se si utilizza WDS Connector:

a

Immettere il nome di dominio qualificato (preferito) o il nome server risolvibile DNS del server

in cui è installato WDS Connector.

b

Nel campo Porta, immettere 3128.

11 Se non si utilizza WDS Connector, McAfee consiglia di utilizzare Ignora server proxy per indirizzi locali.

Immettere il proxy specificato nel kit di attivazione.

12 Nel campo Porta, immettere 8080.

Metodi di configurazione del proxy

Per configurare il proxy per i computer degli utenti finali dell'organizzazione, è possibile utilizzare un

file PAC o uno script WPAD.

In un ambiente Windows, è possibile configurare una policy di gruppo che applichi la configurazione

del proxy ai computer di tutti gli utenti finali. Per ulteriori informazioni sulla funzionalità relativa alle

policy di gruppo, vedere la documentazione Microsoft correlata alla versione di Windows in uso.

Configurazione automatica del file Mozilla.cfg mediante uno

script di accesso

Quella descritta di seguito è solo una delle diverse modalità con cui è possibile scegliere di fornire tale

file e modificare il file all.js mediante uno script di accesso. Innanzitutto, lo script di accesso controlla

che Firefox sia installato, quindi controlla il file Mozilla.cfg. Se Firefox è installato ma il file Mozilla.cfg

non esiste, viene eseguita la copia nel file e la modifica del file all.js con l'aggiunta di una nuova riga e

quindi l'aggiunta del comando pref al file all.js affinché possa fare riferimento al file Mozilla.cfg. Tutte

le operazioni eseguite da tale script vengono scritte in un file di registro affinché i dettagli completi

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

13

3

Configurazione del proxy

Metodi di configurazione del proxy

relativi alla corretta installazione siano noti. Tali operazioni non hanno alcun impatto sull'utente. Alla

successiva chiusura e apertura del browser, verranno bloccati nella configurazione del proxy.

Attività

1

Copiare il file Mozilla.cfg in un'unità condivisa a cui tutti gli utenti possono accedere sulla rete (sola

lettura).

2

Modificare lo script di accesso come segue:

Non dimenticare di modificare \\server\condivisione con il nome del server e della condivisione in

uso.

:: Firefox Proxy Config file drop and all.js adjustment GOTO Check :Check :: First check

to see if Firefox is installed, then see if the config file is there IF NOT EXIST "C:

\Program Files\Mozilla Firefox" GOTO Lognofirefox IF NOT EXIST "C:\Program Files\Mozilla

Firefox\mozilla.cfg" GOTO Update IF NOT EXIST "C:\Program Files\Mozilla Firefox\mozilla

.cfg" GOTO Update GOTO Logalreadyinstalled GOTO End :Update :: Drop the config file and

adjust all.js copy \\server\condivisione\mozilla.cfg C:\Program Files\Mozilla Firefox :: :

:Create a new line at the bottom of the all.js file ECHO. >> "C:\Program Files\Mozilla

Firefox\greprefs\all.js" :: ::Add a pref to point to the new CFG file to the end of all

.js ECHO pref(general.config.filename, mozilla.cfg); >> C:\Program Files\Mozilla Firefox

\greprefs\all.js GOTO Loginstalled :Lognofirefox Echo %date% %time% user %username% on

%computername% does not have FireFox installed >> \\server\condivisione \log.txt

GOTO End

:Logalreadyinstalled Echo %date% %time% user %username% on %computername% already has

mozilla.cfg downloaded >> \\server\condivisione\log.txt GOTO End

:Loginstalled Echo %date% %time% user %username% on %computername% SUCCESS!! FireFox

Proxy installed! >> \\server\condivisione\log.txt GOTO End :End ::All done!

Prima che passi alla produzione, verificare sempre lo script di accesso in uno o due computer.

Nei computer che non si desidera bloccare, rimuovere il file Mozilla.cfg manualmente, ma non

aggiornare il file all.js. In questo modo, lo script ignorerà tale computer supponendo che sia già

aggiornato.

Creazione di un file PAC (Proxy Automatic Configuration) o

WPAD (Web Proxy Auto-Detect)

I file PAC (Proxy Automatic Configuration) e WPAD (Web Proxy Auto-Detect) sono file semplici

contenuti in un server web interno che utilizza JavaScript per indicare al browser le azioni da

intraprendere prima che tenti di caricare una pagina web.

I file PAC e WPAD sono particolarmente utili perché rendono più avanzata la configurazione del proxy

affinché vengano indicate le azioni da intraprendere quando il computer non è collegato alla rete o il

proxy è inattivo. È inoltre possibile decidere a quali siti associare un proxy o meno affinché i siti web

business-critical non vengano interessati in alcun caso dal proxy.

Configurazione del protocollo WPAD

Quando si utilizza il protocollo WPAD (Web Proxy Auto-Detect), il browser fa riferimento prima al

server DHCP per cercare la posizione delle informazioni del file wpad.dat. Se non è in grado di trovarle

nel server DHCP, fa riferimento al server DNS prima di tentare il reindirizzamento a Internet. È

necessario configurare il server DHCP affinché fornisca tali informazioni.

Aggiunta dell'opzione 252 a DHCP

14

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

Configurazione del proxy

Metodi di configurazione del proxy

3

Attività

1

Nel server in cui viene eseguito DHCP (o che utilizza MMC nel computer), selezionare Start |

Programmi | Strumenti di amministrazione | DHCP.

2

Fare clic con il pulsante destro del mouse sul server DHCP da modificare, quindi selezionare Definisci

opzioni predefinite.

3

Individuare 252. Se inesistente:

a

Fare clic su Aggiungi per aggiungere una nuova opzione:

b

Nel campo Nome opzione, immettere WPAD.

c

Nel campo Codice, immettere 252.

d

Nel campo dati, immettere select string, quindi selezionare OK.

4

Dall'elenco a discesa Nome opzione, selezionare WPAD 252.

5

Nel campo Stringa immettere http://serverweb/wpad.dat

Dove serverweb è il nome del server Web in cui è stato posizionato il file di configurazione

wpad.dat.

La stringa deve contenere solo caratteri minuscoli.

6

Selezionare OK.

Dopo aver apportato questa modifica, le informazioni WPAD verranno pubblicate con ogni nuovo

indirizzo IP. Verificare che sia corretto nel server DHCP, che lo script sia funzionante e accertarsi di

rilasciare/rinnovare l'indirizzo IP affinché sia possibile eseguirne il test dopo aver selezionato OK.

Dopo aver completato la procedura riportata sopra, in cui è stata aggiunta l'Opzione 252 a Server DHCP, è

ora possibile configurare questa impostazione per l'intero server DHCP, per ambiti specifici o per

entrambi.

7

Fare clic con il pulsante destro del mouse su Opzioni server, quindi selezionare Configura opzioni.

In questo passaggio tutti i caratteri devono essere minuscoli.

8

Selezionare Opzione 252

Accertarsi che siano inserite le informazioni del server web, la porta e il nome file appropriati.

Tutti i caratteri devono essere minuscoli.

9

Selezionare OK.

10 Aprire l'ambito interessato:

11 Fare clic con il pulsante destro del mouse su Opzioni ambito, quindi selezionare Configura opzioni.

12 Selezionare Opzione 252

13 Nel campo del nome server immettere il nome del server web, la porta e il file wpad.dat.

Tutte le voci devono contenere solo caratteri minuscoli.

14 Selezionare OK.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

15

3

Configurazione del proxy

Metodi di configurazione del proxy

Configurazione del server DNS per uno script WPAD

Internet Explorer farà riferimento al parametro Opzione DHCP 252 se il pulsante Rileva automaticamente è

selezionato. Per questo motivo, si consiglia di apportare tale modifica anche al server DNS. La modifica

si rende necessaria in diversi casi:

•

Quando si desidera che il file di configurazione del proxy venga eseguito in computer con indirizzi

IP statici.

•

Quando si dispone di altri browser in cui è preferibile utilizzare una voce DNS anziché DHCP, come

nel caso di Firefox.

•

Quando si teme che l'impostazione Rileva automaticamente forzi il browser a cercare un file di

configurazione, magari nel dominio errato.

Ad esempio, se nel browser è impostata l'opzione Rileva proxy automaticamente, ma il browser non è in

grado di trovare il file wpad.dat per dallas.mydomain.com, verrà eseguita la ricerca delle

informazioni WPAD all'indirizzo wpad.mydomain.com e quindi su wpad.com prima di interrompere

definitivamente la ricerca. Nel caso in cui tali informazioni fossero trovate, lo script presente in uno

qualsiasi di questi domini viene eseguito, creando un sicuro problema di sicurezza e configurazione.

Si presume che sia necessario fornire le informazioni WPAD per il dominio locale. Supponendo che

il dominio locale sia mydomain.info, si consiglia di modificare il server DNS per mydomain.info e

aggiungere un record cname denominato WPAD che faccia riferimento al server web in cui è

contenuto il file.

Attività

1

Avviare DNS in MMC dagli strumenti di amministrazione nel controller di dominio in cui si trova il

server DNS.

2

Espandere Zone di ricerca diretta.

3

Fare clic con il pulsante destro del mouse sulla zona di ricerca diretta e selezionare Nuovo alias

(CNAME).

4

Nel campo Alias, immettere WPAD.

5

Immettere il nome di dominio qualificato del server in cui si trova il file WPAD.

6

Selezionare OK.

7

Selezionare OK.

Eseguire un test impostando l'opzione Rileva automaticamente in Internet Explorer. Quando nel browser

viene trovata una pagina wpad.yourdomain.com, le informazioni del proxy sono aggiornate

automaticamente.

8

16

Dopo aver seguito le istruzioni di configurazione DNS e DHCP indicate di seguito, configurare il

browser affinché rilevi automaticamente le impostazioni del proxy.

a

Avviare Internet Explorer.

b

Selezionare Strumenti | Opzioni..

c

Fare clic sulla scheda Connessioni.

d

Selezionare Impostazioni LAN se è presente una connessione cablata alla rete.

e

Selezionare Rileva automaticamente impostazioni.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

Configurazione del proxy

Metodi di configurazione del proxy

3

Configurazione di un server web per l'utilizzo di un file PAC o

WPAD

Per utilizzare un file PAC o WPAD per la configurazione dei proxy, è necessario configurare diverse

impostazioni della rete.

Prima di iniziare

Il file PAC è di più facile utilizzo rispetto all'impostazione che richiede il protocollo WPAD

poiché con il file PAC si indica al browser la posizione in cui trovare il file: è sufficiente

posizionarlo nella directory root di un server web e indicare a tale server le modalità per

caricarlo. Con l'impostazione del protocollo WPAD si utilizzano i server DHCP e DNS per

indicare la posizione in cui si trova il file quando nel browser dell'utente è impostata

l'opzione Rileva automaticamente impostazioni: a tale scopo, è necessario aggiungere il file a un

server web e aggiornare i server DHCP e DNS affinché il browser sia in grado di cercarlo.

I file PAC e WPAD devono essere posizionati in un server web. Si consiglia vivamente di utilizzare un

server web interno anziché un server Internet; si consiglia inoltre di rendere il file di sola lettura per

impedire agli hacker di reindirizzare tutto il traffico Internet a siti di spyware. Per ulteriori informazioni

sui possibili problemi di sicurezza legati all'utilizzo di un file PAC o del protocollo WPAD, consultare

http://www.microsoft.com/technet/security/advisory/945713.mspx.

Attività

1

Copiare il file proxy.pac nella directory documenti root nel server web.

•

Deve essere la directory documenti root

•

Deve essere il server virtuale predefinito o il server virtuale attivo

•

Il nome file deve contenere solo caratteri minuscoli

2

Aggiungere una voce MIME alla configurazione dei server web in modo da rendere note le modalità

di apertura del file.

3

Aprire Gestione IIS nel server web.

4

Fare clic con il pulsante destro del mouse sul sito web per aggiungere un Tipo MIME.

5

Fare clic su Proprietà.

6

Nella scheda Intestazioni HTTP, fare clic su Tipo MIME.

7

Fare clic su Nuovo.

8

Nel campo Estensione, immettere l'estensione del nome file: pac.

a

Nella campo Tipi Mime, immettere: application/x‑javascript‑config

b

Selezionare OK, quindi riavviare il servizio IIS (quando appropriato, in base alle altre operazioni

eseguite da tale server web).

Attività

•

Configurazione dei server web per Apache versione 1.x a pagina 18

Per impostare server web per Apache 1.x, attenersi alla seguente procedura.

•

Configurazione dei browser web per Apache versione 2.x a pagina 19

Per impostare server web per Apache 2.x, attenersi alla seguente procedura.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

17

3

Configurazione del proxy

Metodi di configurazione del proxy

Configurazione dei server web per Apache versione 1.x

Per impostare server web per Apache 1.x, attenersi alla seguente procedura.

Attività

1

Modificare /etc/apache/httpd.conf

2

Aggiungere AddType application/x‑javascript‑config pac

3

Modificare /etc/apache2/mods-available/mime.conf.

4

Aggiungere AddType application/x‑javascript‑config pac

Riavviare Apache Web Server (quando appropriato, in base alle altre operazioni eseguite da tale

server web).

5

Eseguire un test aprendo http://yourwebserver.domain.com/proxy.pac. Se nel browser web

vengono richieste le modalità di apertura del file proxy.pac, la procedura è stata completata

correttamente. Configurare il browser affinché faccia riferimento al file proxy.pac in Internet

Explorer procedendo come segue:

a

Fare clic su Strumenti | Opzioni.

b

Fare clic sulla scheda Connessioni.

c

Fare clic su Impostazioni LAN se connessi a una rete cablata, quindi configurare una rete VPN

(Virtual Private Network).

d

Nel campo Utilizza script di configurazione automatica, immettere l'URL del server web.

Configurazione del server web per un file WPAD.DAT:

6

Copiare il file wpad.dat nella directory documenti root sul server web.

a

Deve essere la directory documenti root, non un sito secondario o una directory inferiore.

b

Deve essere il server virtuale predefinito o il server virtuale attivo.

c

DEVE essere un nome file con caratteri minuscoli, altrimenti il file WPAD.dat non verrà eseguito,

poiché al suo posto verrà utilizzato il file wpad.dat.

7

Aggiungere una voce MIME alla configurazione dei server web in modo da rendere note le modalità

di apertura del file.

8

Aprire Gestione IIS nel server web.

9

Per aggiungere un tipo MIME, fare clic con il pulsante destro del mouse sul sito web desiderato.

10 Fare clic su Proprietà.

11 Nella scheda Intestazioni HTTP, fare clic su Tipi MIME.

12 Fare clic su Nuovo.

13 Nel campo Estensione, immettere l'estensione del nome file: pac.

18

a

Nella casella Tipo Mime, immettere: application/x-javascript-config.

b

Selezionare OK, quindi riavviare il servizio IIS (quando appropriato, in base alle altre operazioni

eseguite da tale server web).

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

Configurazione del proxy

Metodi di configurazione del proxy

3

Configurazione dei browser web per Apache versione 2.x

Per impostare server web per Apache 2.x, attenersi alla seguente procedura.

Attività

1

Modificare /etc/apache2/mods‑available/mime.conf

2

Aggiungere la seguente riga: (dat for wpad, pac for .pac)

a

Aggiungere Type application/x-javascript-config dat

b

Riavviare Apache Web Server (quando appropriato, in base alle altre operazioni eseguite da tale

server web).

3

Eseguire un test aprendo http://webserver/wpad.dat nel browser Internet. Se nel browser web

vengono richieste le modalità di apertura del file wpad.dat (ad esempio con Blocco note), la

procedura è stata completata correttamente.

4

Dopo aver seguito le istruzioni di configurazione DNS e DHCP indicate di seguito, configurare il

browser affinché rilevi automaticamente le impostazioni del proxy.

a

Avviare Internet Explorer.

b

Selezionare Strumenti | Opzioni.

c

Fare clic sulla scheda Connessioni.

d

Fare clic su Impostazioni LAN se è presente una connessione cablata alla rete.

e

Selezionare Rileva automaticamente impostazioni.

Esempio di file WPAD o PAC di base

Di seguito è disponibile un esempio di file PAC o WPAD di base

Esempio di file WPAD o PAC

function FindProxyForURL(url, host) { return "PROXY proxyserver.example.com:3128” }

Supponendo che Internet Information Server o Apache Web Server e Internet Explorer siano

configurati correttamente (in seguito verrà approfondito questo aspetto), quando si tenta di caricare

una pagina web nel browser, viene eseguito tale script per cercare il server proxy (proxyserver

nell'esempio) al livello della porta 3128. Se non trovato, il browser viene indirizzato direttamente a

Internet.

L'esempio riportato è piuttosto semplice. Come procedere nel caso in cui desideri che il file proxy

ignori la rete e il computer locali?

File WPAD o PAC che non imposta un proxy al livello dell'host o della rete locale

function FindProxyForURL(url, host) { function FindProxyForURL(url, host) { if (

isPlainHostName(host) || localHostOrDomainIs(host, "127.0.0.1")|| isInNet(host, "10.0.0.0",

"255.0.0.0")) return "DIRECT"; else return ""PROXY proxyserver.example.com:3128"; }

Se si desidera configurare il file PAC affinché ignori siti web specifici, si consiglia di aggiungere

shExpMatch(url,”www.myspecificsitenottoproxy.com). Di seguito un esempio.

File WPAD o PAC che ignora siti web specifici

function FindProxyForURL(url, host) { if ( isPlainHostName(host) || localHostOrDomainIs(host

, "127.0.0.1")|| isInNet(host, 10.0.0.0", "255.0.0.0) shExpMatch(url, "*.yourcompanyname

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

19

3

Configurazione del proxy

Metodi di configurazione del proxy

.*")) // Don’t proxy mxlogic.* return DIRECT; else return ""PROXY proxyserver.example.com:

3128"; }

Infine, se si desidera configurare il server proxy affinché risulti più funzionale nel caso non venga

trovato il proxy, è possibile specificare più proxy o impostarlo in modo da indirizzarlo direttamente a

Internet.

.... else return PROXY proxyserver.example.com:3128; proxy domain.com.web02.mxlogic.net:

8080; DIRECT; }

In questo esempio, il browser viene istruito affinché tenti di utilizzare il proxy locale. Se il tentativo

non va a buon fine, tentare di andare direttamente a McAfee per le impostazioni relative al proxy. Se

neanche questo tentativo riesce, andare direttamente su Internet.

Sono disponibili diverse opzioni che è possibile utilizzare nei file PAC e WPAD. Microsoft Technet ne

indica alcune in un articolo disponibile all'indirizzo http://technet.microsoft.com/en-us/library/

dd361918.aspx. Al seguente indirizzo sono inoltre disponibili informazioni dettagliate sulle diverse

opzioni dei file PAC e WPAD: http://jcurnow.home.comcast.net/~jcurnow/

WritingEffectivePACFiles.html

Ulteriori considerazioni

È importante tenere presente che Internet Explorer non offre funzionalità di controllo degli errori

relativamente ai file PAC o WPAD. Se non si indica, ad esempio, una parentesi graffa di chiusura, una

parentesi o si digita erroneamente un comando, il browser non indica l'errore commesso, indirizzando

direttamente a Internet. Quindi, quando si crea il file PAC, l'assenza del proxy (dopo essersi accertati

che una connessione diretta al proxy risulta funzionante) potrebbe essere causata da un errore nello

script.

Si noti inoltre che il browser potrebbe memorizzare in cache tale file in locale; in questo caso, le

modifiche al file PAC o WPAD sul server potrebbero non implicare alcuna modifica nel client, a meno

che non venga disattivata la relativa configurazione del proxy e quindi attivata di nuovo in Internet

Explorer o Firefox.

20

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

4

Problemi di configurazione comuni

Per determinare i problemi correlati alla configurazione del proxy, immettere manualmente il nome

server e la porta nella configurazione del proxy di Internet Explorer o Firefox, chiudere e riaprire il

browser, quindi tentare di accedere a una pagina web.

Sommario

Controllo di un'impostazione del proxy con codifica hard

Verifica che tutte le configurazioni contengano caratteri minuscoli

Controllo di un'impostazione del proxy con codifica hard

Il corretto accesso a una pagina web indica che il proxy è funzionante. Se è possibile accedere a

http://endoftime.mcafee.com e si visualizza il messaggio di errore Pagina non trovata di Web Protection, è

in esecuzione il filtraggio da parte del servizio.

Se non è possibile accedere a una pagina web, il server proxy presenta un problema. L'impossibilità ad

accedere a una pagina web senza la presenza di filtri è causata da uno script o un altro pezzo di

configurazione automatica mancante.

Verifica che tutte le configurazioni contengano caratteri

minuscoli

Come già segnalato nella varie sezioni sopra riportate, diverse configurazioni WPAD in DNS, DHCP e

nel nome file del file wdap.dat richiedono caratteri minuscoli nella maggior parte dei sistemi.

Controllare attentamente le seguenti aree.

Mancata visualizzazione di errori in Internet Explorer e Firefox:

È possibile che in Internet Explorer venga eseguito un file proxy.pac o wpad.dat, senza tuttavia

segnalare errori, indirizzando direttamente a Internet. Eseguire un test degli script servendosi degli

avvisi come specificato in http://jcurnow.home.comcast.net/~jcurnow/WritingEffectivePACFiles.html.

Vari errori e bug di Microsoft

Per ulteriori informazioni, consultare http://technet.microsoft.com/en-us/library/cc302643.aspx.

Firewall

I computer devono essere in grado di raggiungere il server proxy in cui viene eseguito WDS

Connector.

Il router e gli switch installati presso l'azienda tra i client e il server proxy devono consentire ai

desktop e ai laptop di comunicare con il server proxy al livello della porta 3128.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

21

4

Problemi di configurazione comuni

Verifica che tutte le configurazioni contengano caratteri minuscoli

Il server proxy in cui è installato McAfee WDS Connector deve consentire le connessioni della porta in

ingresso 3128.

Il server proxy in cui è installato WDS Connector deve consentire un numero elevato di connessioni

della porta 3128. Le eventuali configurazioni di firewall o Windows che limitano le connessioni possono

ridurre il numero di computer in grado di utilizzare il proxy contemporaneamente, causando situazioni

in cui in alcuni computer viene utilizzato il proxy e in altri no.

Infine, il server proxy deve essere in grado di comunicare con McAfee al livello della porta 3128

(Squid) affinché possa filtrare le richieste. Se un firewall server o un firewall (router) di confine blocca

tale porta, non sarà possibile utilizzare il proxy.

Problemi del servizio WDS Connector

Verificare che il servizio WDS Connector venga eseguito nel server proxy. In un ambiente WPAD, gli

utenti verranno probabilmente indirizzati a Internet se tale servizio viene interrotto o non è

disponibile. In una configurazione proxy con codifica hard o un ambiente PAC senza “DIRECT”, la

disattivazione del servizio Web Protection causa la visualizzazione di un errore di pagina non trovata.

Se si utilizzano altri metodi di autenticazione, verificare che la porta 8080 sia aperta per le connessioni

in uscita.

Problemi con gli utenti di dominio e il controller di dominio

Il server proxy in cui è installato WDS Connector deve essere in grado di comunicare con il controller

di dominio specificato durante l'installazione. Se nel controller di dominio è stato disattivato, rimosso o

disinstallato il firewall, oppure quest'ultimo non risulta disponibile, gli utenti visualizzeranno un errore

di autenticazione. Al momento, WDS Connector non è in grado di eseguire il failover a un altro

controller di dominio. Se è necessario reimpostare o eseguire operazioni con il controller di dominio a

cui fa riferimento WDS Connector, si consiglia di interrompere prima il servizio WDS Connector nel

caso si operi in un ambiente PAC o WPAD. Se il server proxy in uso presenta una codifica hard, la

disattivazione di WDS Connector o l'esecuzione di operazioni con il controller di dominio potrebbe

causare un'interruzione di Internet.

Problemi con gli utenti di dominio di WDS Connector

Il server proxy in cui è installato WDS Connector deve essere in grado di comunicare con il controller

di dominio specificato durante l'installazione tramite l'account utente specificato durante il processo di

configurazione. Se tale account utente è stato eliminato, è scaduto o è bloccato, gli utenti

visualizzeranno un errore di autenticazione.

Utente non configurato in Control Console

Se un utente non creato in Control Console tenta di utilizzare il proxy tramite WDS Connector, verrà

visualizzato un errore di autenticazione. Prima di installare WDS Connector, è necessario che tutti gli

utenti siano già configurati. Si consiglia di utilizzare il servizio di sincronizzazione delle directory di

McAfee per aggiornare automaticamente gli utenti tra Active Directory e McAfee Console.

Password errata, account bloccato e account scaduto in Active Directory

Per ottenere i dati degli utenti, WDS Connector fa riferimento ad Active Directory. Tuttavia, se un

utente accede a un computer in locale, verrà visualizzata una richiesta di accesso prima che sia

possibile accedere alla rete. Inoltre, se l'account Active Directory di tale utente è scaduto, bloccato o è

stato eliminato, a tale utente verrà richiesto di accedere prima di poter visualizzare una pagina web,

ed è possibile che riceva un errore di autenticazione.

22

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

4

Problemi di configurazione comuni

Verifica che tutte le configurazioni contengano caratteri minuscoli

Accesso non dominio

Se un utente accede in locale a un laptop o un desktop, riceverà una richiesta di accesso prima che sia

autorizzato ad accedere a un sito web, come nel caso in cui avesse tentanto di accedere a una risorsa

del server.

Problemi del programma

Alcuni programmi non sono in grado di eseguire l'autenticazione tramite NTLM o non sono compatibili

con l'utilizzo di un proxy e potrebbero causare la visualizzazione di una richiesta di accesso anziché di

un messaggio di errore. Questa situazione, in genere, si verifica nel caso di alcune app Java non

correlate all'attività aziendale. In alcuni casi, è possibile sormontare questo problema con clic ripetuti

più volte. In altri casi, è possibile che un amministratore debba deselezionare la configurazione

automatica nel proxy.

Aggiornamenti di Windows

McAfee consiglia di utilizzare WSUS per rendere disponibili aggiornamenti ai computer desktop e

laptop; se si tenta di visitare update.microsoft.com, è possibile che la fase di rilevamento resti in

sospeso restituendo infine un messaggio di errore nel caso si utilizzi un proxy per la connessione. Si

tratta di un problema noto tra il sito Microsoft Windows Update e i server proxy, incluso il relativo

server IAS. Il metodo più rapido per risolvere questo problema consiste nel disattivare il rilevamento

automatico prima di passare a Windows Update. Un'altra opzione è rappresentata dall'esclusione dei

server di Windows Update nel file WPAD.DAT o Proxy.pac. A tale scopo, è possibile utilizzare il

comando shExpMatch (url, sito web) nello script per evitare di utilizzare il proxy nell'ambito dei

seguenti siti:

•

http://download.windowsupdate.com

•

http://download.microsoft.com

•

https://*.windowsupdate.microsoft

.com

•

http://windowsupdate.microsoft.com

•

http://*.windowsupdate.microsoft.com

•

http://ntservicepack.microsoft.com

•

http://*.update.microsoft.com

•

http://wustat.windows.com

•

http://*.download.windowsupdate.com

•

https://*.update.microsoft.com

•

http://update.microsoft.com

•

https://update.microsoft.com

•

http://*.windowsupdate.com

È disponibile un sito web in cui si discute di questo problema e si fornisce una risoluzione: http://

support.microsoft.com/kb/885819

Server web non configurato correttamente

Eseguire un test aprendo http://webserver/wpad.dat nel browser Internet. Se nel browser web

vengono richieste le modalità di apertura del file wpad.dat (ad esempio con Blocco note), la procedura

è stata completata correttamente.

Errori dei file PAC/WPAD

Il file PAC contiene una funzione JavaScript. Gli errori di sintassi nel codice JavaScript impediscono

l'esecuzione del file PAC e la corretta impostazione del proxy. Il comportamento predefinito per la

maggior parte dei browser è di non impostare alcun proxy, in modo da indirizzare il traffico a Internet

senza filtraggio. Per verificare la presenza di errori di sintassi, utilizzare uno strumento di convalida

JavaScript. All'indirizzo http://javascriptlint.com/online_lint.php ne è disponibile uno di facile utilizzo:

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

23

4

Problemi di configurazione comuni

Verifica che tutte le configurazioni contengano caratteri minuscoli

copiare e incollare i contenuti del file PAC nell'area di testo ed eseguire il test. Gli avvisi, in genere,

possono essere ignorati, tuttavia è necessario correggere gli eventuali errori di sintassi o di altro tipo

per far sì che il file PAC funzioni correttamente.

24

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

5

Configurazione dei set di policy

Nella scheda Set di policy sono elencate le policy di navigazione web attualmente definite per il cliente

aziendale specificato, tra cui policy predefinite e di esempio. Da qui è possibile aprire la scheda di

configurazione delle policy specifica per la modifica delle policy.

Set di policy di esempio

Sono disponibili tre set di policy di esempio che è possibile utilizzare come punto di partenza per la

creazione di set di policy personalizzati.

•

Policy permissive: contiene i set di policy meno rigidi

•

Policy moderate: contiene i set di policy moderatamente rigidi

•

Policy rigide: contiene i set di policy più rigidi

È possibile eseguire una delle seguenti operazioni:

•

Accettare le configurazioni di policy nei set di policy predefiniti.

•

Creare, aggiornare o eliminare set di policy personalizzati.

•

Personalizzare e eliminare un set di policy di esempio.

Per ulteriori informazioni sulla configurazione delle policy, selezionare Control Console | Web Protection |

Policy. Fare clic su Nuovo e attenersi alle istruzioni contenute nella Guida in linea.

Link Pianificazione delle policy

Il link Pianificazione delle policy consente al cliente di definire diverse policy o regole per i propri utenti

in diversi giorni della settimana oppure ore del giorno. Ad esempio, è possibile consentire siti diversi

durante le ore di pausa pranzo anziché nelle ore lavorative standard.

Per impostare i giorni e le ore in cui consentire ai clienti di accedere a siti specifici, selezionare Control

Console | Web Protection | Policy | Pianificazione delle policy e attenersi alle istruzioni contenute nella Guida in

linea.

Forense

La scheda Forense web consente agli amministratori clienti di analizzare i dati di registro disponibili per

rivedere il servizio da loro svolto. Gli amministratori possono filtrare, ordinare ed esportare dati dai

registri per determinare specificamente se sono interessati alcuni o tutti gli utenti, l'azione da

intraprendere, l'uso della larghezza di banda, il rilevamento di virus e così via. I dati possono essere

filtrati in base a data, utente, categoria ecc. e possono essere ordinati in modo appropriato. Questa

funzione consente di rendere disponibili i dati più dettagliati a un cliente sul servizio Web Filtering.

Per ulteriori informazioni sulla configurazione dei filtri e sull'ordinamento della ricerca in Forense,

selezionare Control Console | Web Protection | Forense. Attenersi alle istruzioni contenute nella Guida in linea.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

25

5

Configurazione dei set di policy

Forense

26

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

6

Ottimizzazione di WDS Connector per

installazioni di dimensioni maggiori

Per i clienti che dispongono di oltre 500 client, McAfee consiglia di configurare WDS Connector affinché

utilizzi più figli di autorizzazione rispetto al valore predefinito di cinque.

Configurazione del proxy per un elevato numero di client

La configurazione di un elevato numero di client viene eseguita nel file di configurazione Squid

(squid.conf), che consente di controllare il comportamento del proxy di WDS Connector.

Clienti con un elevato numero di client

Utilizzando un qualsiasi editor di testo (ad esempio Blocco note), aprire il file squid.conf (posizione

predefinita c:\programmi\wds connector\wds connector proxy\etc\squid.conf), quindi sostituire

auth_param ntlm children 5

con

auth_param ntlm children 25

(Accertarsi che non vi sia il carattere # prima della voce).

Per far sì che tutte le modifiche vengano applicate, è necessario riavviare WDS Connector. È possibile

aumentare tale numero fino a 100 in modo sicuro. In questo modo, si imposta il numero di

autenticazioni NTLM contemporanee.

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

27

6

Ottimizzazione di WDS Connector per installazioni di dimensioni maggiori

Configurazione del proxy per un elevato numero di client

28

Servizio McAfee SaaS Web Protection 8.5.0

Guida alla configurazione

A04

Scaricare