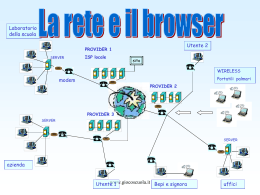

Internet Cos’è Internet Internet è una grande rete di computer che si estende a livello mondiale. Dentro internet confluiscono anche altre reti. Internet Protocollo TCP/IP Il protocollo TCP/IP è il mezzo attraverso il quale tutti i computer del mondo possono comunicare su tra loro su internet. Il protocollo e formato da un insieme di regole che permettono la COMUNICAZIONE dei dispositivi elettronici: (Computer, tablet, smartphone ecc…). TCP/IP Internet Il WWW Documento 1 (World Wide Web) Nel 1991 il CERN di Ginevra progettò l'HTML un linguaggio che consente di creare documenti ipertestuali, ovvero documenti con rimandi logici interni chiamati collegamenti o link, seguendo i quali è possibile ottenere una lettura non lineare del testo. link link link Internet Collegamenti o Links Documento 1 Tali collegamenti non solo possono mettere in relazione più punti di uno stesso documento, ma anche punti di documenti diversi. Questi documenti possono essere fisicamente memorizzati anche in computers posti in continenti diversi, ma connessi attraverso internet. link Documento 1 link Documento 2 Internet WWW L'intrico di collegamenti che mettono in relazione tutti i documenti che si possono trovare in Internet è detto WorldWide Web traducibile in "Ragnatela Mondiale Globale", una ragnatela di innumerevoli link ipertestuali che collega documenti sparsi per il mondo. Internet E’ importante capire che INTERNET e il WEB (WWW) non sono la stessa cosa: INTERNET è una rete di reti di computer che “parlano” un linguaggio comune. (protocollo TCP/IP) IL WEB è l’insieme dei documenti ipertestuali multimediali fruibili attraverso il protocollo HTTP (HyperText Transfer Protocol) che è il protocollo impiegato per raggiungere e visualizzare le informazioni delle pagine internet scritte in HTML INTERNET Per accedere alla rete con tecnologia ADSL (Attualmente la più diffusa in Italia) occorrono: UN MODEM ADSL UN COLLEGAMENTO ALLA LINEA TELEFONICA UN ABBONAMENTO AD UN INTERNET SERVICE PROVIDER I.S.P. MODEM (modulatore/demodulatore) Per utilizzare le linee telefoniche i computers devono essere dotati di una periferica chiamata modem. Il modem consente di convertire i dati digitali del computer in dati analogici (suoni) per poterli far viaggiare sul cavo telefonico, e viceversa, da anologici a digitali quando giungono a destinazione 01001001 00011001 11001001 modulazione demodulazione 01001001 00011001 11001001 ADSL Asymmetric Digital Subscriber Line utilizza le linee telefoniche convenzionali per trasmettere dati ad alta velocità (fino a 20 Mbps). In questo caso la velocità di ricezione dei dati è superiore a quella di invio, in linea con la tendenza generale che è quella di ricevere più informazioni di quante se ne inviano Sottoscrizione con un canone mensile (flat) o a consumo (free) come accedere ad internet Internet Service Provider L'accesso a INTERNET è disciplinato e consentito ad enti privati che pagano cifre considerevoli per accedervi. Questi enti sono chiamati Internet Service Provider. I provider rivendono l'accesso e servizi agli utenti finali che siamo noi come accedere ad internet Parametri di collegamento Internet Quando sottoscriviamo un abbonamento vengono definiti dei parametri di accesso ad internet che nel caso della linea ADSL vanno impostati all’interno del Modem/Router come accedere ad internet Abbonamento Internet Per accedere ad internet dobbiamo sottoscrivere un abbonamento con un provider. Gli abbonamenti possono essere gratuiti o a pagamento a seconda dei servizi offerti Provider (server web) internet Utenti finali (client web) come accedere ad internet Ogni computer che si connette ad internet ha un suo indirizzo IP che gli viene assegnato dal server dell’ Internet Service Provider e che lo identifica in modo univoco sulla rete. 198.45.24.92 Avendo un proprio indirizzo IP il nostro computer è potenzialmente fruibile da parte di chi è connesso in rete. Malintenzionati possono spiare i nostri dati ed eventualmente trafugarli come accedere ad internet SERVIZIO DNS L’indirizzo IP può essere utilizzato per collegarsi al computer desiderato, come se fosse un numero telefonico. Per far si che l’utilizzo della rete sia più semplice (gli indirizzi IP sono difficili da ricordare!) esistono in rete dei server DNS (Domain Name System) che consentono di “tradurre” gli indirizzi IP in indirizzo internet (URL). 85.77.45.22 DNS www.google.it come accedere ad internet indirizzo Internet URL (Uniform Resource Locator) Localizzatore Universale di Risorse Protocollo Internet Dominio = Nome del computer che contiene il sito Pagina web http://www.uni-bocconi.it/segreteria.html Esempi: http:// www.australianopen.org ftp://ftp.symantec.com/ come accedere ad internet Protocolli Davanti all’indirizzo internet è riportato il protocollo che si sta utilizzando http:// per le pagine html HyperText Tranfer Protocol https:// protocollo di sicurezza (es. connessioni a banche per transazioni on line) ftp:// per siti FTP in cui vedo siti e cartelle come in risorse del computer File Transfer Protocol come accedere ad internet Tipi di dominio Classificazione americana per categoria .com .org .edu .gov .net siti a carattere commerciale organizzazioni scuole – università siti di enti governativi tematiche relative alla rete Classificazione geografica .it .fr .de .uk Italia Francia Germania Regno Unito come accedere ad internet Schema navigazione Quando digitiamo un indirizzo internet, chiediamo al server del provider di andare a reperire un’informazione sulla rete e renderla disponibile sul nostro computer www.fbi.gov provider www.fbi.gov internet utente finale Internet BROWSER Un Browser è un programma che consente la navigazione in Internet e permette di visualizzare sullo schermo i contenuti delle pagine Web (testi, immagini, suoni, filmati). I browser più recenti permettono anche la riproduzione di file audio e video. I Browser più utilizzati attualmente sono Internet Explorer, Mozilla Firefox, Google Chrome Posta elettronica Indirizzo di posta elettronica e-mail L’indirizzo di posta elettronica ha questa struttura: [email protected] Il simbolo @ si legge “AT” e significa “presso” esempi: [email protected] [email protected] [email protected] Non possono esistere due indirizzi di e-mail uguali: Possono esistere due indirizzi [email protected] e [email protected] Posta elettronica Vi sono due possibilità di accesso alla posta elettronica con il computer Utilizzo di un programma dedicato (client di posta elettronica) Il programma dovrà essere installato e configurato sul proprio computer Posta elettronica Utilizzo della Webmail (attraverso la Homepage del proprio internet Provider) Si può accedere da qualsiasi computer senza configurare nulla Posta elettronica Parametri di configurazione e-mail Quando sottoscriviamo un abbonamento vengono forniti questi parametri indirizzo password (es. [email protected]) (es. itaca67) pop3 (es. pop.infinito.it) smtp (es. mail.infinito.it) computer che gestisce la posta in entrata computer che gestisce la posta in uscita Da utilizzare solo se usiamo un programma di gestione della posta elettronica Posta elettronica POP post office protocol Il server pop del provider raccoglie la nostra posta in arrivo nella cassetta postale a noi riservata Quando lo desideriamo scarichiamo la posta dalla cassetta al nostro computer internet Server pop Posta elettronica SMTP simple mail transfer protocol destinatario internet Il server SMTP si occupa di spedire la posta in uscita Se un messaggio ha un indirizzo inesistente “rimbalza” nella nostra casella di E_mail Server pop Destinatario sconosciuto x mittente Server smtp proteggersi Firewall Spesso malintenzionati cercano di accedere ai computer dei “navigatori” all’insaputa dei proprietari. Per evitare queste sgradite intrusioni è necessario installare un programma chiamato Firewall (muro di fuoco) che impedisca intrusioni da internet verso il nostro computer. Il Firewall controlla le porte di accesso del nostro computer è da o meno il permesso di entrare a seconda delle impostazioni che diamo Posta elettronica SPAMMING Il termine trae origine da uno sketch comico ambientato in un locale nel quale ogni pietanza proposta dalla cameriera era a base di Spam. fenomeno di invio indiscriminato e automatizzato di e-mail inutili o con intenti dolosi a migliaia di indirizzi Posta elettronica VIRUS Un virus è fondamentalmente un programma per computer concepito espressamente per fare danni E’ un frammento di codice che si aggancia a un programma o a un file, in modo da diffondersi da un computer all’altro. I virus possono danneggiare il software e i file. Nella posta elettronica può essere contenuto negli allegati Posta elettronica WORMS Un worm è una particolare categoria di malware in grado di autoreplicarsi. È simile ad un virus, ma a differenza di questo non necessita di legarsi ad altri eseguibili per diffondersi ma utilizza i servizi di rete. E’in grado di inviare copie di se stesso a tutti i contatti presenti in rubrica e di diffondersi ulteriormente a partire da questi nuovi sistemi. Posta elettronica TROJAN HORSE I Trojan horse sono software malevoli (malware) nascosti all'interno di programmi apparentemente utili, e che dunque l'utente esegue volontariamente. Effettua operazioni diverse da quelle per le quali l'utente lo aveva lanciato, ad esempio disattivare antivirus e firewall Posta elettronica FORSE NON TUTTI SANNO CHE.. Scrivere virus non è complicato. Normalmente i realizzatori di virus sono persone interessate alla programmazione che hanno iniziato a programmare da poco, quindi la semplicità di questi programmi non è assolutamente sorprendente. I virus non vengono scritti da ragazzini. Lo scrittore di virus tipico è qualcuno che ha appena finito l’università o sta muovendo i primi passi nel mondo del lavoro. Posta elettronica FORSE NON TUTTI SANNO CHE.. Non tutti i virus creano danni: alcuni sono semplicemente progettati per diffondere un messaggio, fare un saluto a una certa data o semplicemente come azione di disturbo. Un software antivirus non protegge al 100% Deve essere, aggiornato con l’ultimo motore di scansione e con le definizioni più recenti Posta elettronica FORSE NON TUTTI SANNO CHE.. I virus possono infettare vari tipi di files: programmi, documenti di Office (macrovirus) e messaggi di posta elettronica. Posta elettronica FORSE NON TUTTI SANNO CHE.. I virus possono danneggiare solo il software, tuttavia possono essere dannosi anche per l’hardware e in più di un modo. Essi possono ad esempio: eseguire l’overclock di una CPU surriscaldandola spegnere le ventole del sistema provocando il surriscaldamento della CPU, del disco rigido o di altri componenti cambiare la risoluzione e le frequenze di aggiornamento dello schermo, danneggiando il monitor o la scheda video

Scaricare