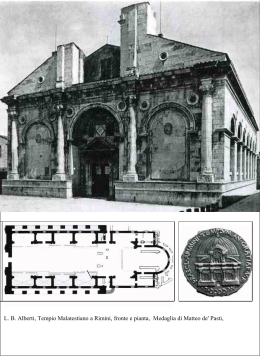

“Bataillon Tirailleurs du Po” Associazione storico culturale « Riccardo Fantini » AC 400 Miniconferenza 13 Le prime scritture criptate Le più antiche notizie sicure sono probabilmente quelle sulla scitala lacedemonica , data da Plutarcocome in uso dai tempi di Licurgo (IX sec a.C.) ma più sicuramente usata ai tempi di Lisandro(verso il 400 a.C.) . Consisteva in un bastone su cui si avvolgeva ad elica un nastro di cuoio; sul nastro si scriveva per colonne parallele all'asse del bastone, e lettera per lettera, il testo segreto. Tolto il nastro dal bastone il testo vi risultava trasposto in modo regolare ma sufficiente per evitare la lettura senza un secondo bastone uguale al primo. In questo stesso periodo vennero ideati codici cifrati indiani ed ebraici utilizzati in particolar modo per celare nomi propri, innominabili o sacrileghi. Numerosi testi e documenti greci antichi contengono tratti cifrati, specialmente nomi propri, ma si trovano anche interi scritti cifrati con sostituzione semplice e con alfabeti generalmente a numero. DC 100 Dal codice di Cesare a quello di Augusto Scarse sono le notizie sulla crittografia romana. Si sa solo che Giulio Cesare ed Augusto nelle loro corrispondenze con i famigliari usavano un alfabeto regolare, spostato di pochi posti, (3 in avanti). A fornircene informazioni è solo Svetonio. 1466 Il disco cifrante di L.B.Alberti L.B.Alberti, nel suo Trattato della cifra, ha proposto una coppia di cerchi cifranti concentrici: uno esterno fisso con 24 caselle contenenti 20 lettere maiuscole (escluse le rare J K Y W Q H) ed i numeri 1 2 3 4 per il testo chiaro; ed uno interno mobile, con le 24 lettere latine minuscole (con U=V) per il testo cifrato: le 20 lettere maiuscole messe in ordine alfabetico: le 24 maiuscole in disordine. (questa è una norma fondamentale, trascurata da molti successori dell'Alberti, senza la quale si ha una semplice generalizzazione del codice di Cesare). Fissata una lettera maiuscola come indice (ad es. B) si deve spostare il disco mobile interno e scrivere, come prima lettera del crittogramma, la lettera maiuscola (nel nostro caso j) che corrisponde alla B; quindi cifrare alcune parole con la lista risultante. I numeri 1 2 3 4 servono da nulle. Quando si decide di cambiare la lista cifrante si scriverà la nuova lettera chiave in maiuscolo in modo da indicare chiaramente al corrispondente il cambio di lista. Ciò fatto, si porterà quella ________________________________________________________________________________ Sede: Mamiano (Pr) via Colli, n° 60/b- P. Iva 02397620341 [email protected] lettera ad affacciare l'indice B ed in questa nuova posizione si cifreranno altre parole secondo la nuova lista. Per aumentare la segretezza (le lettere maiuscole costituiscono un aiuto non solo per il corrispondente ma anche per il "nemico") l'Alberti suggerisce di usare uno dei quattro numeri per segnalare il cambio di alfabeto; la lettera minuscola corrispondente al numero sarà la nuova chiave; non vi sono quindi più lettere maiuscole e la cifra risulta così molto più sicura, e decisamente superiore a quelle che la seguirono nel tempo, e in particolare alla fin troppo famosa Tavola di Vigénère. Si tratta in definitiva di una delle cifre polialfabetiche più sicure, che non ottenne il successo meritato anche per la decisione dell'Alberti di tenerla segreta. (il suo trattato fu pubblicato solo un secolo più tardi a Venezia insieme ad altri suoi "opuscoli morali" e passò quasi inosservato). Il disco cifrante è stato utilizzato dagli stati della confederazione nella guerra di secessione americana. 1585 Il Codice di Vigenere Il codice di Vigenere è una sostituzione polialfabetica. Blaise de Vigenere creò anche un codice più sofisticato, ma il suo nome rimase associato a questo codice più debole. Si può dire che il codice di Vigenere è più sicuro di una semplice sostituzione monoalfabetica. Il Vigénère propose l'uso della tavola quadrata, composta da alfabeti ordinati spostati. Introdusse poi nel suo uso il verme letterale proposto dal Della Porta, ottenendo una cifra in verità più debole e più scomoda delle precedenti. Il metodo Vigénère ebbe una fortuna immediata e fu molto usato nell'ambito militare anche dopo che ne fu scoperto il metodo di decrittazione. La tavola è composta dalla lista decifrante scritta orizzontalmente in testa; le liste cifranti sono solo le 26 sottostanti, individuate ciascuna dalla loro prima lettera. Per cifrare si dovrà prima di tutto scrivere le lettere del verme sotto a quelle del testo chiaro; basterà quindi cercare, per ogni lettera del chiaro, la corrispondente cifrata nell'incrocio tra la colonna individuata dalla lettura chiara e la linea individuata dalla lettera chiave. Il cifrario di Vigénère è quindi un classico esempio di cifrario polialfabetico. Il codice di Vigénère richiede la seguente tavola: A B C D E F G H I J K L M N O P Q R S T U V W X Y Z B C D E F G H I J K L M N O P Q R S T U V W X Y Z A C D E F G H I J K L M N O P Q R S T U V W X Y Z A B ________________________________________________________________________________ Sede: Mamiano (Pr) via Colli, n° 60/b- P. Iva 02397620341 [email protected] D E F G H I J K L M N O P Q R S T U V W X Y Z A B C E F G H I J K L M N O P Q R S T U V W X Y Z A B C D F G H I J K L M N O P Q R S T U V W X Y Z A B C D E G H I J K L M N O P Q R S T U V W X Y Z A B C D E F H I J K L M N O P Q R S T U V W X Y Z A B C D E F G I J K L M N O P Q R S T U V W X Y Z A B C D E F G H J K L M N O P Q R S T U V W X Y Z A B C D E F G H I K L M N O P Q R S T U V W X Y Z A B C D E F G H I J L M N O P Q R S T U V W X Y Z A B C D E F G H I J K M N O P Q R S T U V W X Y Z A B C D E F G H I J K L N O P Q R S T U V W X Y Z A B C D E F G H I J K L M O P Q R S T U V W X Y Z A B C D E F G H I J K L M N P Q R S T U V W X Y Z A B C D E F G H I J K L M N O Q R S T U V W X Y Z A B C D E F G H I J K L M N O P R S T U V W X Y Z A B C D E F G H I J K L M N O P S S T U V W X Y Z A B C D E F G H I J K L M N O P Q R T U V W X Y Z A B C D E F G H I J K L M N O P Q R S U V W X Y Z A B C D E F G H I J K L M N O P Q R S T V W X Y Z A B C D E F G H I J K L M N O P Q R S T U W X Y Z A B C D E F G H I J K L M N O P Q R S T U V X Y Z A B C D E F G H I J K L M N O P Q R S T U V W Y Z A B C D E F G H I J K L M N O P Q R S T U V W X Z A B C D E F G H I J K L M N O P Q R S T U V W X Y Il codice richiede anche una chiave (detta anche verme): il testo crittato è formato scrivendo la chiave sotto il testo non crittato. Nel seguente esempio, si userà il testo non crittato "arrivano i rinforzi" e la chiave "verme". Per crittare il testo, bisogna usare la tabella di Vigénère: ogni lettera sarà crittografata usando la corrispondente della tabella. Per usare la tabella, basta cercare la riga della lettera del testo chiaro, p.es. la "A", e quindi la colonna della corrispondente lettera della chiave, p.es. la "V"; all'incrocio tra riga e colonna si trova la lettera del testo crittato, in questo caso "V". Poi, si continua così per le altre lettere, così da ottenere il testo crittografato completo. Testo chiaro - ARRIVANOIRINFORZI Verme - VERMEVERMEVERMEVE Testo cifrato - VVIUEVRFDMIJFDDDM ________________________________________________________________________________ Sede: Mamiano (Pr) via Colli, n° 60/b- P. Iva 02397620341 [email protected] Una data lettera del testo chiaro non è sempre cifrata con la stessa lettera; per esempio la prima R è cifrata con V, la seconda con I. Questa è del resto una caratteristica di tutti i codici polialfabetici. La decodificazione è semplice quando si conosce la chiave. Basta semplicemente trovare la lettera della chiave dal lato della tabella, leggendo lungo la riga per trovare la lettera del testo crittato e muovendosi poi dall'alto della colonna per trovare la lettera originale del testo non crittato. Testo cifrato - VVIUEVRFDMIJFDDDM Verme - VERMEVERMEVERMEVE Testo chiaro - ARRIVANOIRINFORZI . Il francese Vigenère utilizzò poi il versetto per cifrare ciascuna lettera con la sua tavola ad alfabeti regolari identica a quella del Tritemio e che oggi porta il suo nome. Il suo sistema è stato considerato indecifrabile per tre secoli, finché nel 1863 il colonnello prussiano Friedrich Kasiski non pubblicò un metodo per "forzarlo", chiamato Esame Kasiski 1773 Codici per telegrafo CHAPPE 1795 Il codice di Jefferson Il codice di Jefferson prende il nome dal suo inventore Thomas Jefferson (1743-1826), autore della Dichiarazione d'Indipendenza e presidente degli USA nel mandato del 1801. Il codice è di facile utilizzo e tuttora rimane abbastanza sicuro, secondo gli standard di oggi. Non venne però adottato dagli Stati Uniti anche se, in teoria, avrebbe potuto sopportare qualsiasi attacco crittoanalitico contemporaneo. Jefferson lo archiviò e il suo codice rimase nel "dimenticatoio" fino al 1922, quando fu riscoperto e utilizzato, fino agli anni '50, dall'esercito statunitense. Fino a questo momento il codice di Jefferson era stato talmente ignorato che nel 1890 Etienne Bazeries, l'Indecifrabile, reinventò indipendentemente lo stesso metodo di cifratura. Il codice di Jefferson era un metodo di cifratura meccanico e cioè basato su di una macchina; questa macchina consiste in un cilindro di circa 15 cm di lunghezza e 4 cm di larghezza montato su un asse ________________________________________________________________________________ Sede: Mamiano (Pr) via Colli, n° 60/b- P. Iva 02397620341 [email protected] e sezionato in 36 dischi uguali (25 nella versione poi utilizzata dagli Americani). Sul bordo di ciascuna ruota sono scritte le 26 lettere dell'alfabeto, equidistanti l'una dall'altra. L'ordine in cui sono disposte le varie lettere non corrisponde a quello naturale e varia da ruota a ruota. Il messaggio in chiaro deve essere cifrato a blocchi di 36 lettere ciascuno (qualora l'ultimo blocco presenti meno di 36 lettere, esso deve essere completato con lettere nulle); la chiave di cifra è un numero che va da 1 a 25. Supponendo che il primo blocco in chiaro sia La missione in Polinesia è fallita e la chiave sia il numero 6, in una certa riga, non importa quale, si comporrà il messaggio in chiaro (omettendo naturalmente gli spazi); il crittogramma corrispondente andrà letto sulla sesta riga dopo quella che contiene il blocco in chiaro. Questo metodo di cifratura verrà in parte riutilizzato dai Tedeschi nella Seconda Guerra Mondiale nella cosiddetta Macchina Enigma. Come quasi tutti i metodi di cifratura anche il cilindro di Jefferson ha un grave difetto che ricorda quello che "minava" il codice di Cesare: poichè le chiavi sono solo venticinque se il cilindro cade nelle mani del nemico il crittogramma può essere facilmente risolto. 1811 Codice GRANCIFRE Dopo Luigi XIV° la crittografia francese declinò tanto che sotto Napoleone si usava un repertorio di soli 200 gruppi quasi privo di omofoni ed applicato solo a parti dei dispacci. Il codice è stato decifrato dal generale inglese Sir George Slovell durante la guerra di Spagna, sembra che anche questa inferiorità nella cifratura contribuì al disastro russo del 1812-13 essendo anche i Russi a conoscenza dei cifrari utilizzati . Ilicio 02/13 ________________________________________________________________________________ Sede: Mamiano (Pr) via Colli, n° 60/b- P. Iva 02397620341 [email protected]

Scaricare