RETI DI CALCOLATORI Quinta Esercitazione I router Applicazione Applicazione Presentazione Presentazione Sessione Sessione Trasporto ROUTER Trasporto Rete Rete Data Link Data Link Rete Data Link Fisico Fisico Fisico Data Link Fisico 2 I router I router sono dei dispositivi che lavorano a livello network (e pertanto utilizzano tutte le informazioni contenute nella busta di livello 3) del modello OSI e risultano essere, in teoria, gli elementi più adeguati per l'interconnessione di LAN. 3 I router Il loro operato è di norma limitato ad un solo o pochi protocolli e ben si caratterizza per la gestione di topologie complesse. Sfruttano tutte le linee a disposizione della rete, comprese quelle più lente, e consentono inoltre di suddividere la rete stessa in più aree in modo da avere un routing di tipo gerarchico. 4 I router I router possono essere indicati tramite terminologie alternative quali IS (Intermediate System) in ambito ISO, gateway in ambito IP (anche se in questo caso tale termine è usato impropriamente) e ICMP (Interface Message Processor) in ambito Arpanet. 5 Multiprotocol Router Di notevole importanza risultano essere i router multiprotocollo, in grado di trattare più architetture di rete. Analizzando la loro struttura si può notare che il modulo di instradamento è replicato per ogni protocollo trattato. 6 Multiprotocol Router DECNET Algoritmo di calcolo della tabella di instradamento TCP/IP Algoritmo di calcolo della tabella di instradamento OSI Algoritmo di calcolo della tabella di instradamento Tabella di instradamento Tabella di instradamento Tabella di instradamento Processo di forwarding Processo di forwarding Processo di forwarding LAN #1 LAN #2 WAN #1 WAN #2 FDDI 7 I brouter Il problema dell'esistenza di protocolli privi del terzo livello è stato risolto mediante utilizzo di moduli di bridging; se un router realizza tale funzione viene chiamato brouter. 8 Router vs. Bridge Una prima distinzione può essere fatta nella modalità di utilizzo delle buste: i router manipolano buste di livello tre adattando, se è il caso, la lunghezza dei messaggi in base alle reti di destinazione mediante frammentazione o divisione degli stessi. I bridge non hanno invece la facoltà di manipolare il contenuto del campo dati. 9 Router vs. Bridge Per quanto riguarda l'indirizzamento, per i router è esplicito mentre i bridge vengono totalmente ignorati dai nodi, ad eccezione dei source routing bridge. In relazione all'instradamento, i bridge utilizzano esclusivamente indirizzi di mittente e destinatario di livello due mentre i router hanno una più ampia gamma di informazioni su cui basare l'instradamento. 10 Router vs. Bridge In ambito di forwarding e anche per quanto detto prima, i bridge non modificano assolutamente gli indirizzi, operazione che però è consentita ai router che possono inoltre differenziare i messaggi in base alla loro priorità. 11 Tecniche di instradamento Le tre principali tecniche di instradamento, che variano in funzione dell'architettura di rete adottata, sono il routing by network address, il label swapping e il source routing. 12 Routing by network address Secondo questa tecnica di instradamento un sistema è indirizzato scrivendo nel pacchetto il suo indirizzo di livello tre, univoco per tutta la rete. I router utilizzano tale indirizzo come chiave di accesso alla tabella di instradamento per determinare su quale percorso deve essere ritrasmesso il pacchetto. 13 Label swapping Utilizzato soprattutto nei protocolli connessi, l'instradamento dei pacchetti viene deciso nella fase di connessione; per ciascuno di essi viene definita una label, univoca all'interno dei data link, che viene usata dai router come chiave di accesso alla tabella di instradamento. Ogni router, prima di ritrasmettere il pacchetto, sostituisce la vecchia label con una nuova. 14 Source routing Con il source routing l'intero instradamento viene deciso dalla stazione mittente. Questa tecnica è utilizzata dai bridge token ring. 15 Il livello Network Il livello network è incaricato di muovere i pacchetti dalla sorgente fino alla destinazione finale, attraversando tanti sistemi intermedi (i router appunto) della subnet di comunicazione quanti è necessario. Ciò è molto diverso dal compito del livello data link, che è di muovere informazioni solo da un capo all'altro di un singolo canale di comunicazione wire-like. 16 Il livello Network Le incombenze principali di questo livello sono: • conoscere la topologia della rete; • scegliere di volta in volta il cammino migliore (routing); • gestire il flusso dei dati e le congestioni (flow control e congestion control); • gestire le problematiche derivanti dalla presenza di più reti diverse (internetworking). 17 Il livello Network Nel progetto e nella realizzazione del livello network di una architettura di rete si devono prendere decisioni importanti in merito a: • servizi offerti al livello transport; • organizzazione interna della subnet di comunicazione. 18 Servizi offerti In merito ai servizi offerti al livello superiore, ci sono due tipologie fondamentali di servizi: • servizi connection-oriented; • servizi connectionless. In proposito, esistono due scuole di pensiero: • fautori dei servizi connection-oriented (compagnie telefoniche); • fautori dei servizi connectionless (Internet Community). 19 Servizi offerti La prima scuola di pensiero afferma che il livello network deve fornire un servizio sostanzialmente affidabile e orientato alla connessione. In questa visione, succede che: • le peer entitiy stabiliscono una connessione, negoziandone i parametri (di qualità, di costo, ecc.), alla quale viene associato un identificatore; • tale identificatore viene inserito in ogni pacchetto che verrà inviato; 20 Servizi offerti • • la comunicazione è bidirezionale e i pacchetti viaggiano, in sequenza, lungo il cammino assegnato alla connessione; il controllo di flusso è fornito automaticamente. 21 Servizi offerti La seconda scuola di pensiero ritiene invece che la sottorete debba solo muovere dati e nient'altro: • la sottorete è giudicata inerentemente inaffidabile, per cui gli host devono provvedere per conto proprio alla correzione degli errori e al controllo di flusso; • una ovvia conseguenza è che il servizio offerto dal livello network dev'essere datagram, visto che è inutile inserire le funzioni di controllo degli errori e del flusso in due diversi livelli; • i pacchetti viaggiano indipendentemente, e dunque devono tutti contenere un identificatore (ossia l'indirizzo) della destinazione. 22 Servizi offerti Di fatto, il problema è dove mettere la complessità della realizzazione: • la prima scuola la mette nei nodi della subnet, che si devono occupare del setup delle connessioni e di fornire la necessaria affidabilità; • la seconda scuola la mette negli host, i cui livelli transport forniscono l'affidabilità e l'orientamento alla connessione. 23 Servizi offerti In realtà le decisioni sono due, separate: • offrire o no un servizio affidabile; • offrire o no un servizio orientato alla connessione. Le scelte più comuni sono di offrire servizi connection oriented affidabili oppure servizi connectionless non affidabili, mentre le altre due combinazioni, anche se tecnicamente possibili, non sono diffuse. 24 Organizzazione interna della subnet Questo è un problema separato ed indipendente da quello dei servizi offerti, anche se spesso c'è una relazione fra i due. Una subnet può essere organizzata con un funzionamento interno basato su connessioni oppure connectionless. 25 Funzionamento interno basato su connessioni La subnet stabilisce un circuito virtuale (sul quale verrà tipicamente veicolato il traffico di un servizio connection oriented), cioé crea un cammino fra la sorgente e la destinazione. Tutti i router lungo tale cammino ricordano, in una apposita struttura dati, la parte di loro competenza di tale cammino (e cioé quale linea in entrata e quale in uscita sono assegnate al cammino). Quando arrivano pacchetti che contengono l' ID di tale circuito virtuale, essi vengono instradati di conseguenza (tutti nello stesso modo). 26 Funzionamento interno connectionless I router si limitano a instradare ogni pacchetto che arriva sulla base del suo indirizzo di destinazione, decidendo di volta in volta come farlo proseguire. I router hanno delle tabelle di instradamento (routing table) che indicano, per ogni possibile destinazione, quale linea in uscita utilizzare; si noti che queste tabelle esistono anche nelle subnet del tipo precedente, dove però servono solamente nella fase di setup della connessione (per decidere come instradare i pacchetti di setup). 27 Funzionamento interno connectionless Quando offre un servizio connectionoriented, questo livello fa credere al livello superiore che esista una connessione, ma poi i pacchetti viaggiano indipendentemente (e quindi hanno tutti l'indirizzo del destinatario) e vengono rimessi in ordine dal livello network solo a destinazione, prima di essere consegnati al livello superiore. 28 Combinazioni di servizio offerto È possibile avere tutte le quattro combinazioni di servizio offerto e implementazione della subnet: • servizi connection oriented su circuiti virtuali; • servizi connectionless su subnet datagram; • servizi connection oriented su subnet datagram (si cerca di fornire comunque un servizio robusto); • servizi connectionless su circuito virtuale (esempio: IP su subnet ATM). 29 Algoritmi di routing La funzione principale del livello network è di instradare i pacchetti sulla subnet. Un algoritmo di routing è quella parte del software di livello network che decide su quale linea di uscita instradare un pacchetto che è arrivato: • in una subnet datagram l'algoritmo viene applicato ex novo ad ogni pacchetto; • in una subnet basata su circuiti virtuali l'algoritmo viene applicato solo nella fase di setup del circuito; in tale contesto si usa spesso il termine session routing. 30 Algoritmi di routing Da un algoritmo di routing si desidera: • correttezza (deve inviare il pacchetto nella giusta direzione); • semplicità (l'implementazione non deve essere troppo complicata); • robustezza (deve funzionare anche in caso di cadute di linee e/o router e di riconfigurazioni della topologia); • stabilità (deve convergere, e possibilmente in fretta); • equità (non deve favorire nessuno); • ottimalità (deve scegliere la soluzione globalmente migliore). 31 Algoritmi di routing Purtroppo, gli ultimi due requisiti sono spesso in conflitto fra loro; inoltre, a proposito dell'ottimalità, non sempre è chiaro cosa si voglia ottimizzare. Infatti, supponiamo che si vogliano: • minimizzare il ritardo medio pacchetti; • massimizzare il throughput totale dei pacchetti. Si scopre facilmente che questi due obiettivi sono in conflitto fra loro, perché di solito aumentare il throughput allunga le code sui router e quindi aumenta il ritardo: questo è vero per qualunque sistema basato su code gestito in prossimità della sua capacità massima. 32 Algoritmi di routing Gli algoritmi di routing si dividono in due classi principali: • algoritmi non adattativi (statici, deterministici) in cui le decisioni di routing sono prese in anticipo, all'avvio della rete, e sono comunicate ai router che poi si attengono sempre a quelle; • algoritmi adattativi (dinamici, non deterministici) in cui le decisioni di routing sono riformulate molto spesso (sulla base del traffico, della topologia della rete, ecc.). 33 Algoritmi di routing Gli algoritmi adattivi differiscono fra loro per: • come ricevono le informazioni: localmente; dai router adiacenti; da tutti i router; • quanto spesso rivedono le decisioni: a intervalli di tempo prefissati; quando il carico cambia; quando la topologia cambia; • quale metrica di valutazione adottano: distanza; numero di hop; tempo di transito stimato. 34 Il principio di ottimalità È possibile fare una considerazione generale sull'ottimalità dei cammini, indipendentemente dallo specifico algoritmo adottato per selezionarli. Il principio di ottimalità afferma che se il router j è nel cammino ottimo fra i e k, allora anche il cammino ottimo fra j e k è sulla stessa strada: j i Cammino ottimo fra i e k k 35 Il principio di ottimalità Se così non fosse, ci sarebbe un altro cammino fra j e k migliore di quello che è parte del cammino ottimo fra i e k, ma allora ci sarebbe anche un cammino fra i e k migliore di quello ottimo. Una diretta conseguenza è che l'insieme dei cammini ottimi da tutti i router a uno specifico router di destinazione costituiscono un albero, detto sink tree per quel router. In sostanza, gli algoritmi di routing cercano e trovano i sink tree relativi a tutti i possibili router di destinazione, e quindi instradano i pacchetti esclusivamente lungo tali sink tree. 36 Algoritmi statici Questi algoritmi sono eseguiti solamente all'avvio della rete, e le decisioni di routing a cui essi pervengono sono poi applicate senza più essere modificate. In sostanza utilizzano criteri fissi di instradamento. I principali algoritmi statici risultano essere: • il Fixed Directory Routing; • Il Flooding. 37 Fixed Directory Routing Ogni nodo ha una tabella di instradamento, scritta manualmente dal gestore della rete, che mette in corrispondenza il nodo da raggiungere con la linea da utilizzare. In questo modo il gestore ha il totale controllo del traffico, ma deve obbligatoriamente intervenire ogni volta che si verifica un guasto. Sono state comunque introdotte delle tabelle con più alternative di scelta e che ben si adattano al variare dello stato della rete. 38 Fixed Directory Routing L8 L7 L1 IS L6 Indirizzo L5 L4 Prima scelta Seconda scelta L2 L3 pol88a vaxrom vaxto infngw poldid vaxlnf L2 L4 L2 L1 L6 L2 L4 L3 L5 L7 L4 39 Flooding In questo tipo di algoritmo ciascun pacchetto in arrivo viene ritrasmesso su tutte le linee ad eccezione di quella su cui è stato ricevuto. Induce ad un carico elevato sulla rete e per questo si è pensato di introdurre il selective flooding secondo cui i pacchetti vengono ritrasmessi solamente a linee selezionate. 40 Flooding L'algoritmo può inoltre essere migliorato scartando pacchetti troppo vecchi (nell'header del pacchetto viene inserito un age-counter che indica il numero di router attraversati) o quelli che attraversano per una seconda volta un nodo (ogni nodo deve però mantenere in memoria tutti i pacchetti che lo attraversano). 41 Algoritmi dinamici Nelle moderne reti si usano algoritmi dinamici, che si adattano automaticamente ai cambiamenti della rete. Questi algoritmi non sono eseguiti solo all'avvio della rete, ma rimangono in esecuzione sui router durante il normale funzionamento della rete. È importante notare che le tabelle dipendono dalle informazioni che sopraggiungono dalla rete (topologia, costi dei cammini, stato dei dispositivi). 42 Algoritmi dinamici Possono classificarsi in: • Routing centralizzato; • Routing isolato; • Routing distribuito. 43 Routing centralizzato Si avvicina molto al fixed directory routing. In questo tipo di algoritmo viene definito il Routing Control Center (RCC) che riceve dai nodi le informazioni della rete. Queste informazioni vengono utilizzate dall'RCC per calcolare le nuove tabelle di instradamento che vengono poi distribuite ai router. 44 Routing centralizzato Il routing centralizzato sicuramente ottimizza le prestazioni, ma induce ad un notevole carico sulla rete (specie in prossimità dei nodi). Inoltre è poco robusto in quanto aggiornamenti parziali delle tabelle dovuti a guasti sulla rete possono generare dei loop. 45 Routing isolato Ogni nodo si calcola indipendentemente le tabelle di instradamento senza che avvenga uno scambio di informazioni con gli altri router. Esistono due tipi di algoritmi di routing isolato: con l'hot potato il router cerca di liberarsi del pacchetto nel minor tempo possibile, ritrasmettendolo sulla linea con la coda di trasmissione più corta; con il backward learning i pacchetti aggiornano un campo in cui vengono sommati i costi delle linee attraversate. 46 Routing isolato Analizzando questo campo, i router "imparano" quanto è distante il mittente tramite la linea in cui è avvenuta la ricezione. Questa tecnica non è però in grado di rilevare la non disponibilità di un cammino e pertanto occorre limitare la validità temporale delle informazioni acquisite. 47 Routing distribuito È una scelta intermedia a quelle precedenti. Ogni router calcola le sue tabelle di instradamento scambiando informazioni (tramite protocolli ausiliari di livello tre) con gli altri router e con gli end-node. Il routing distribuito viene implementato mediante algoritmi Distance Vector o Link State Packet. 48 Distance Vector L'algoritmo adattativo Distance Vector, noto anche come algoritmo di Bellman-Ford, è caratterizzato dal fatto che ogni router mantiene contemporaneamente una tabella di instradamento ed una struttura dati per ogni linea (denominata distance vector). Le informazioni contenute in tale struttura sono ricavabili dalla tabella di instradamento del router collegato all'altro capo della linea. 49 Distance Vector Ogni nodo infatti, quando modifica le proprie tabelle di instradamento, invia ai nodi adiacenti una tripla [indirizzo - hops - costo] che rappresenta il distance vector. 50 Distance Vector Le nuove tabelle di instradamento sono ricavabili mediante fusione dei distance vector associati alle linee attive di un nodo. Per quanto riguarda il ricalcolo delle tabelle, questo avviene quando il router rileva una caduta di una linea attiva o quando riceve un distance vector da un nodo adiacente diverso da quello in memoria. 51 Distance Vector Il vantaggio del distance vector è la facile implementazione. Gli svantaggi sono una complessità elevata per reti non partizionate gerarchicamente, la lenta convergenza ad un instradamento stabile, la difficoltà di prevederne il comportamento su grandi reti e la possibilità che si inneschino dei loop. 52 Due router Distance Vector Router B (indirizzo 7) Router A (indirizzo 3) Tabella instradam. di A Distance vector di B L3 Costo 5 L8 Distance vector di A Tabella instradam. di B 53 Tabella di instradamento di A Indirizzo 1 2 3 4 5 6 7 ... Hops 5 3 0 2 7 4 1 ... Costo 25 20 0 15 55 23 5 ... Linea 3 2 0 3 1 1 3 ... 54 Distance Vector di A memorizzato in B Indirizzo 1 2 3 4 5 6 7 ... Hops 6 4 1 3 8 5 2 ... Costo 30 25 5 20 60 28 10 ... 55 Fusione di Distance Vector Linea 1 I 1 2 3 4 5 6 7 ... H 3 5 2 3 4 2 2 ... C 15 44 11 11 30 14 10 ... Linea 3 I 1 2 3 4 5 6 7 ... H 3 3 1 3 4 2 0 ... C 15 25 5 11 30 14 0 ... L 1 3 8 1 1 3 0 Linea 0 I 7 H 0 C 0 Tabella di Instradamento I 1 2 3 4 5 6 7 ... H 4 3 3 4 4 2 2 ... C 20 25 43 20 30 14 10 ... Distance Vector Linea 8 I 1 2 3 4 5 6 7 ... H 6 4 1 3 8 5 2 ... C 30 25 5 20 60 28 10 ... 56 Link State Packet L'algoritmo adattativo Link State Packet prevede che ogni router impari, mediante protocolli di neighbor greetings, le informazioni del suo ambito locale. 57 Link State Packet Queste informazioni vengono inviate in flooding a tutti gli altri router della rete mediante un link state packet. Quest’ultimo contiene lo stato di ogni link connesso al router, il costo del link, l'identità del vicino, il tempo di vita, il checksum ed il numero di sequenza dello stesso); in questo modo i router, memorizzando i dati contenuti nel LSP, costruiscono la mappa aggiornata della rete. Tale mappa viene anche chiamata LSP database e risulta essere la matrice delle adiacenze del grafo della rete. 58 Allineamento dei LSP database Un router LSP, all'atto del ricevimento di un LSP (trasmesso in flooding) allinea il proprio LSP database nel seguente modo: • se non ha mai ricevuto LSP da quel mittente o se il numero di sequenza del LSP è maggiore di quello del LSP proveniente dalla stessa sorgente e memorizzato nel LSP database, allora memorizza il pacchetto nel LSP database e lo ritrasmette in flooding su tutte le linee eccetto quella da cui l'ha ricevuto; 59 Allineamento dei LSP database • • se il LSP ricevuto ha lo stesso numero di sequenza di quello posseduto, allora non occorre fare nulla perché lo stesso pacchetto era già stato precedentemente trasmesso in flooding; se il LSP è più vecchio di quello posseduto, cioè obsoleto, allora il router ricevente trasmette il LSP aggiornato al router mittente. 60 LSP trasmesso da R1 LSP trasmesso da R1 Adiacenza Costo A 4 B 4 C 4 R1 0 R2 3 R3 5 A B C R2 R4 Costo 3 R1 Costo 5 Costo 4 R3 61 Grafo della rete e LSP database LSP Database A C 2 3 B D 1 2 1 E 2 5 F G 4 1 H A B C D E F G H B/2 A/2 D/1 B/3 B/2 E/5 D/1 F/4 D/3 E/2 C/1 F/5 H/4 E/2 G/1 G/1 G/2 H/1 (replicato su ogni IS) 62 Albero e Tabella di B A 2 L1 1 3 C B D L2 L3 2 E 2 5 G F 1 H Forwarding Table di B A C D E F G H L1 L2 L2 L3 L3 L3 L3 63 Pseudo-nodo È un nodo fittizio non presente nella rete e rappresenta una LAN. Esso viene realizzato dal designated router per avere una topologia equivalente a stella con al centro appunto il nodo. Questo trucco viene adottato dall'algoritmo adattativo Link State Packet, il quale presuppone di lavorare su canali punto-punto; occorre infatti ricordare che le reti si comportano come canali broadcast e la più semplice struttura equivalente risulterebbe una maglia completa. Ciò non è accettabile in quanto i link crescono quadraticamente rispetto alla crescita dei nodi, rendendone improponibile qualsiasi approccio. 64 Pseudo-nodo Verso altri router Topologia Fisica A B C D F E Verso altri router Topologia equivalente Router pseudo nodo A B C D F E End Node 65 Link State Packet I vantaggi di questo algoritmo risiedono nel fatto che può gestire reti di notevoli dimensioni, difficilmente genera loop e ha una rapida convergenza ad un instradamento stabile. Gli svantaggi sono riferibili invece nella difficile implementazione a causa di meccanismi speciali di gestione della LAN. 66 Neighbor Greetings Il neighbor greetings è un meccanismo che consente agli End System di conoscere gli Intermediate System presenti sulla rete e viceversa. Come funziona: gli ES inviano periodicamente degli End System Hello (ESH) per informare agli IS della loro presenza; gli IS inviano periodicamente degli Intermediate System Hello (ISH) per lo stesso motivo. Il neighbor greetings consente inoltre agli IS di apprendere tramite pacchetti di routing redirect se un nodo è direttamente raggiungibile sulla LAN oppure qual è il miglio router tramite il quale è possibile raggiungerlo. 67 Neighbor Greetings ES IS ESH ISH Routing Redirect 68 Routing gerarchico Quando la rete cresce fino contenere decine di migliaia di nodi, diventa troppo gravoso mantenere in ogni router la completa topologia. Il routing va quindi impostato in modo gerarchico, come succede nei sistemi telefonici. 69 Routing gerarchico La rete viene divisa in zone (spesso dette regioni): • all'interno di una regione i router (detti router interni) sanno come arrivare a tutti gli altri router della regione stessa; • viceversa, quando un router interno deve spedire qualcosa a un router di un'altra regione sa soltanto che deve farlo pervenire a un particolare router della propria regione, detto router di confine. • il router di confine sa a quale altro router di confine deve inviare i dati perché arrivino alla regione di destinazione. 70 Routing gerarchico Di conseguenza, ci solo due livelli di routing: • un primo livello di routing all'interno di ogni regione; • un secondo livello di routing fra tutti i router di confine. 71 Routing gerarchico Router interni Router di confine Regione 72 Routing gerarchico I router interni mantengono nelle loro tabelle di routing: • una entrata per ogni altro router interno, con la relativa linea da usare per arrivarci; • una entrata per ogni altra regione, con l'indicazione del relativo router di confine e della linea da usare per arrivarci. I router di confine, invece, mantengono una entrata per ogni altra regione, con l'indicazione del prossimo router di confine da contattare e della linea da usare per arrivarci. Non è detto che due livelli siano sufficienti. In tal caso il discorso si ripete su più livelli. 73 Il pacchetto di livello 3 I campi principali di un pacchetto di livello 3 (protocolli connectionless) sono: • indirizzi del mittente e del destinatario; • lunghezze dell'header e del campo dati; • checksum dell'header (per la protezione dello header stesso); • indicatori di frammentazione; • lifetime (per evitare situazioni di loop); • opzioni, tra cui: security; source routing. 74 I gateway GATEWAY Applicazione Applicazione Applicazione Presentazione Presentazione Presentazione Presentazione Sessione Sessione Sessione Sessione Trasporto Trasporto Trasporto Trasporto Rete Rete Rete Rete Data Link Data Link Data Link Data Link Fisico Fisico Fisico Fisico 75 I gateway I Gateway servono a collegare due applicativi con funzionalità simili appartenenti ad architetture di rete diverse. Lavorando a livello di applicativo si collocano a livello 7 OSI. Esempio classico di gateway è quello per la posta elettronica. Esistono gateway tra i tre applicativi principali (terminale virtuale, file transfer e posta elettronica) delle tre principali architetture di rete (SNA, DECNET, TCP/IP). 76 Domande di riepilogo • • • • • • Che cosa sono gli IS e gli ES? Con quali altri termini sono spesso indicati? Quali servizi può offrire il livello 3? Come funziona un Multiprotocol Router? Come funziona un Brouter? Quali sono le tre principali tecniche di instradamento? 77 Domande di riepilogo • • • • • Quanti e quali tipi di indirizzi determinano l'instradamento di un pacchetto sulla rete? Qual è il loro ruolo? Quale problematica viene indicata con il termine di neighbor greeting? Quali sono i due principali criteri di ottimalità usati nell'instradamento? Quali sono le due metriche principali? 78 Domande di riepilogo • • • • • • Quali sono gli algoritmi di routing non adattativo? Quali sono gli algoritmi di routing adattativo? Dove trova impiego il routing isolato? Quali sono gli algoritmi di routing distribuito? Si descriva l'algoritmo Distance Vector. Si descriva l'algoritmo Link State Packet. 79 Domande di riepilogo Con quale tecnica i router LSP mantengono allineati i loro LSP database? • Quali tecniche utilizzano per gestire le LAN? • Che cos'è il neighbor greetings? • Che cos'è il routing gerarchico? • Perché lo si utilizza? • Quali sono i campi principali di un pacchetto di livello 3? • Che cos'è un gateway? 80

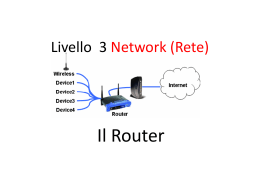

Scaricare