ECDL

La Patente Europea del Computer

Anno accademico 2005-2006

Modulo 1

Modulo 1

1.1 – Concetti generali

1.2 – Hardware

1.3 – Software

1.4 – Reti informatiche

1.5 - Il computer nella vita di ogni giorno

1.6 - Salute, sicurezza e ambiente

1.7 - Sicurezza

1.8 - Diritto d'autore e aspetti giuridici

1.1 Concetti generali

1.1.1 - Hardware, Software, Tecnologia

dell'Informazione

1.1.1.1 - Comprendere i termini hardware, software,

Tecnologia dell'Informazione (ICT)

Hardware: le componente fisiche, elettroniche o

meccaniche del computer

Software: i programmi che vengono eseguiti dal

computer; dati

ICT: gli strumenti e le tecniche utilizzati nel trattamento

automatico delle informazioni

1.1 Concetti generali

1.1.2 - Tipi di computer

1.1.2.1 - Comprendere e distinguere tra varie classi di computer

(mainframe, network computer, personal computer, laptop,

personal digital assistant - PDA) in termini di capacità,

velocità, costo e impieghi tipici

Capacità

Velocità

Costo

Impieghi tipici

Mainframe

Grande

Grande

Costosi

Grandi

enti/aziende

Network c.

Memoria

minima

Quanto il suo

server

< PC

Utenti in una

rete

Personal c.

Circa 512MB

RAM, 120GB

disco fisso

Circa 3GHz

1000-1500 Euro

Ufficio/casa

Laptop

=PC

=PC

=PC

=PC + viaggio

PDA

Circa 120MB

RAM

Circa 400MHz

Circa 600 Euro

Ufficio/viaggio

1.1 Concetti generali

1.1.3 - Componenti principali di un personal computer

1.1.3.1 - Sapere quali sono le parti principali di un personal

computer, quali: unità centrale di elaborazione (CPU), disco

fisso, dispositivi comuni di input/output, tipi di memoria.

Comprendere il termine unità periferica

CPU - il "cervello" della macchina; calcoli; gestione/controllo dei

dispositivi del computer

Memoria centrale (la RAM, Random Access Memory): memorizza le

istruzione (di un programma), i dati su cui effettuare le

elaborazioni in una maniera temporanea (volatile)

Memoria di massa (incl. disco fisso): memorizzare i programmi, i

dati, in una maniera permanente. Dischi magnetici (fissi o

rimuovibili) o ottici (CD-ROM); nastro

1.1 Concetti generali

1.1.3 - Componenti principali di un personal computer

1.1.3.1 - Sapere quali sono le parti principali di un personal

computer, quali: unità centrale di elaborazione (CPU), disco

fisso, dispositivi comuni di input/output, tipi di memoria.

Comprendere il termine unità periferica

Dispositivi di input: la tastiera, il mouse, il video, la stampante, ecc.

Unità periferiche: i dispositivi che permettono al PC di comunicare

con l'esterno: per esempio, monitor, mouse, …

1.1 Concetti generali

1.1.4 - Prestazione di un computer

1.1.4.1 - Sapere quali sono i fattori che influenzano le prestazioni di

un computer: la velocità della CPU, la dimensione della RAM, il

numero di applicazioni in esecuzione

Velocità del processore: più alta la velocità, più veloce è

l'esecuzione

La dimensione della RAM: quando la RAM è insufficiente a

contenere i programmi in esecuzione/dati, spesso viene

sfruttata la tecnica della memoria virtuale che permette di

impiegare una parte del disco rigido (che è più lento rispetto

alla memoria principale) come se fosse memoria centrale

Il numero di applicazioni in esecuzione: alternanza tra i comandi

dei programmi in esecuzione; istruzioni e dati di un

programma sono contenuti nella RAM

1.2 - Hardware

1.2.1 - Unità centrale di elaborazione

1.2.1.1 - Sapere quali sono le funzioni della CPU in termini di

calcoli, controllo logico, memoria ad accesso immediato.

Sapere che la velocità della CPU viene misurata in megahertz

(MHz) o gigahertz (GHz)

Funzioni: esegue tutte le istruzioni che consentono di elaborare i

dati, di fare calcoli e operazioni di controllo

Memoria ad accesso immediato: alla RAM si affianca la cache RAM,

un tipo di RAM molto veloce che contiene i dati e le istruzioni

utilizzate più frequentemente dal processore

Le operazioni della CPU sono temporizzate da un cronometro

(clock), la cui frequenza viene misurata in:

milioni di cicli al secondo (megahertz, MHz)

miliardi di cicli al secondo (gigahertz, GHz)

1.2 - Hardware

1.2.2 - Memoria

1.2.2.1 - Conoscere i diversi tipi di memoria presenti nel computer,

quali: RAM (random-access memory), ROM (read-only

memory) ed essere in grado di distinguerle

RAM:

memoria ad accesso casuale

la memoria in cui vengono caricati dati e programmi nel

momento in cui devono essere elaborati

volatile (conserva i dati sono fino allo spegnimento del

computer)

ROM:

memoria di sola lettura

il suo contenuto non viene cancellato allo spegnimento del

computer

1.2 - Hardware

1.2.2 - Memoria

1.2.2.2 - Sapere come viene misurata la memoria di un computer:

bit, byte, KB, MB, GB, TB. Sapere mettere in relazione le

misure di memoria di un computer con caratteri, file e

directory/cartelle:

Bit (binary digit, cifra binaria): ha due stati: 0 (aperto) o 1

(chiuso)

Byte = 8 bit

1 KB = 1024 byte, 1 MB = 1024 KB, 1 GB = 1024 MB, 1 TB =

1024 GB

1 carattere = 1 byte (oppure 2 byte)

File (documento, immagini, ...): di solito KB - MB

Directory: occupa uno spazio in byte pari alla somma delle

dimensioni dei singoli file contenuti in essa

1.2 - Hardware

1.2.3 - Periferiche di input

1.2.3.1 - Saper identificare alcune delle principali periferiche di

input di un computer, quali: mouse, tastiera, trackball,

scanner, touchpad, penna ottica, joystick, macchina fotografica

digitale, microfono

Mouse, tastiera, macchina fotografia digitale, joystick...

Trackball: una periferica grafica che funziona come un mouse

rovesciato

Touchpad: un dispositivo di puntamento alternativo al mouse;

una piastrina rettangolare, sensibile al tatto; accanto a essa ci

sono i tasti sinistro e destro; usato principalmente per i

laptop/portatili

1.2 - Hardware

1.2.3 - Periferiche di input

1.2.3.1 - Saper identificare alcune delle principali periferiche di input di un

computer, quali: mouse, tastiera, trackball, scanner, touchpad, penna

ottica, joystick, macchina fotografica digitale, microfono

Microfono: con un microfono collegato alla porta di input della scheda

audio, si possono immettere voce e suoni in un computer

Scanner: un dispositivo per l'acquisizione di immagini che vengono

tradotte in sequenze di bit; lo scanner scompone l'immagine in un

grandissimo numero di "elementi di quadro" o "pixel" (picture

elements), ottenuti con una pluralità di righe orizzontali e di colonne

verticali

Penna ottica: viene utilizzata nei programmi di disegno o di grafica;

uno strumento indicato per creare linee sullo schermo del computer

1.2 - Hardware

1.2.4 - Periferiche di output

1.2.4.1 - Saper identificare alcune delle principali periferiche di

output per la presentazione dei risultati di un'elaborazione

effettuata da un computer, quali: monitor, schermi, stampanti,

plotter, altoparlanti e sapere in quali occasioni vengono

utilizzate

Monitor, schermi, stampanti

Plotter: per gli applicazioni del tipo CAD (Computer Aided

Design), per realizzare disegni tecnici; ha dei pennini che

tracciano delle linee

Altoparlanti: la scheda audio elabora i dati digitali, li trasforma

in analogici e li trasferisce agli altoparlanti che sono nelle

casse collegati al computer

1.2 - Hardware

1.2.5 - Periferiche di input/output

1.2.5.1 - Sapere che alcune periferiche possono essere sia di

input che di output, quali i touchscreen

Touchscreen: video che dispongo anche di un sistema per immettere dati

nel computer, poggiando le dita sullo schermo; vengono utilizzati in

alcune postazioni disponibile al pubblico per fornire informazioni (per

esempio, nelle stazioni ferroviarie)

Modem:

trasforma i dati digitali in onde elettroacustiche (modulazione) per

farli viaggiare nei cavi telefonici e di riconvertire le onde nel formato

digitale (demodulazione)

il dispositivo utilizzato per collegare il PC a Internet attraverso una

linea telefonica

la velocità di un modem è data dal numero di bit di dati che può

trasmettere in un secondo (bps, bit per secondo)

1.2 - Hardware

1.2.6 - Dispositivi di memoria

1.2.6.1 - Confrontare i principali tipi di memoria in termini di

velocità, costo e capacità, quali: floppy disk, disco zip, nastri,

CD-ROM, dischi fissi interni ed esterni

Floppy disk: fino a 1,44 MB, lento

Disco zip: Iomega Zip (100 e 250 MB) e gli Imation Superdisk

(120 MB); un po' più lento rispetto ai dischi fissi

Nastri: costo basso, lento

CD-ROM: superiore a 650 MB, costo basso, lento

Disco fisso interno: più di decine di gigabyte, veloce (non

come la RAM!); da 10 a 100 volte più veloce rispetto ai floppy

disk

Disco fisso esterno: più di decine di gigabyte, velocità dipende

dal collegamento (per esempio, FireWire o USB)

1.2 - Hardware

1.2.6 - Dispositivi di memoria

1.2.6.2 - Conoscere lo scopo della formattazione di un disco

Per predisporre un disco per le operazioni di lettura e scrittura dei

dati

1.3 - Software

1.3.1 - Tipi di software

1.3.1.1 - Saper distinguere tra software di sistema e software

applicativo. Comprendere i motivi delle diversi versioni di software

Software di sistema (software di base):

l'insieme di programmi necessari per utilizzare il computer e

per poter installare i programmi applicativi

appartiene il sistema operativo, l'insieme di programmi che

gestiscono le risorse del computer

Software applicativo: applicazioni concrete (per scrivere documenti,

videogiochi ecc.)

Versioni: un programma non è un prodotto “definitivo”; può essere

migliorato (la sua funzionalità può essere aumentato;

anomalie di funzionamento può essere eliminato); quindi nuovi

versioni

1.3 - Software

1.3.2 - Software di sistema

1.3.2.1 - Saper descrivere le principali funzioni di un sistema

operativo ed essere in grado di citare alcuni comuni sistemi

operativi

Funzioni: il sistema operativo viene attivato automaticamente

all'accensione della macchina; i loro programmi gestiscono le

risorse del sistema, le funzionalità indispensabili per poter

interagire con l'utente e di caricare i programmi da lanciare in

esecuzione

Comuni sistemi operativi: Microsoft Windows, MacOS, MS-DOS,

Unix, Linux

1.3 - Software

1.3.3 - Software applicativo

1.3.3.1 - Saper elencare alcuni programmi applicativi più comuni ed il loro

uso, quali: elaboratore testi, foglio elettronico, database, browser

Web, desktop publishing, contabilità

Elaboratore testi: Microsoft Word, Lotus WordPro, WordPerfect

Foglio elettronico: Microsoft Excel, Lotus 1-2-3, Quattro Pro

Database: Microsoft Access, Oracle, Interbase

Browser web: Netscape Navigator, Internet Explorer, Opera

Posta elettronica: Netscape mailer, Outlook Express, Eudora

Desktop publishing: QuarkXPress, Adobe InDesign, Adobe

Pagemaker, Xerox Ventura Publisher, Adobe Framemaker, Microsoft

Publisher, PagePlus, LaTeX

Contabilità: software di Sage o Microsoft

1.3 - Software

1.3.4 - Graphical User Interface

1.3.4.1 - Comprendere il significato di Graphical User Interface

(GUI)

Una modalità di interazione con il computer basata su

rappresentazioni grafiche

Un esempio è rappresentata da Windows (finestre, icone,

menu)

Nei vecchi programmi e sistemi operativi, come il DOS, l'utente

interagiva introducendo da tastiera sequenza di caratteri

(interfaccia testuale)

1.3 - Software

1.3.5 - Sviluppo di sistemi

1.3.5.1 - Comprendere come avviene lo sviluppo dei sistemi basati

su computer e conoscere le diverse fasi di sviluppo del

software: analisi, progettazione, programmazione e test

Analisi (dei requisiti): individuazione delle proprietà e delle

funzionalità che il sistema dovrà avere

Progettazione: la struttura e le caratteristiche del programma

Programmazione: implementazione in un linguaggio di

programmazione

Test: validazione e collaudo, che serve a verificare il corretto

funzionamento e la qualità del sistema

Rilascio (consegna al client) e mantenimento

1.4 - Reti informatiche

1.4.1 - WAN, LAN

1.4.1.1 - Comprendere i termini LAN (Local Area Network), WAN (Wide

Area Network) e client/server

LAN (Local Area Network): rete in un'area locale

Un insieme di computer collegati tramite cavi e apparati di rete in cui

i dati transitano senza attraversare linee telefoniche

Computer sistemati all'interno di un'area ristretta, per esempio in un

edificio (spesso per condividere le risorse fisiche)

WAN (Wide Area Network): rete in un'area ampia (/rete geografica)

Tramite linee telematiche (modem e linee telefoniche)

Internet è un esempio di WAN

Non solo computer molto distanti tra loro (per esempio, in diversi

paese)

…

1.4 - Reti informatiche

1.4.1 - WAN, LAN

1.4.1.1 - Comprendere i termini LAN (Local Area Network), WAN

(Wide Area Network) e client/server

…

Server: una risorsa che offre ad altri computer qualcosa che

possiede

Client: un computer che chiede di connettersi a una risorse

condivisa viene detto client di quel server (cioè usufruisce di

qualcosa che è stato messo a disposizione)

Per esempio:

File server - server di archivi

Print server - server di stampa

1.4 - Reti informatiche

1.4.1 - WAN, LAN

1.4.1.2 - Elencare alcuni vantaggi associati al lavoro di gruppo,

quali: condivisione di stampanti, applicazioni e file all'interno di

una rete

1.4 - Reti informatiche

1.4.2 - Intranet, Extranet

1.4.2.1 - Comprendere cosa è una intranet e sapere quali sono le

differenze tra Internet e una intranet

Intranet: una rete chiusa di computer che utilizzano gli stessi

protocolli TCP/IP e gli stessi servizi utilizzati in Internet, senza

che utenti esterni alla rete possano accedervi normalmente

1.4 - Reti informatiche

1.4.2 - Intranet, Extranet

1.4.2.2 - Comprendere cosa è una extranet e sapere quali sono le

differenze tra Internet e una extranet

Extranet: una rete (privata) di computer che utilizza gli protocolli di

Internet, in cui il collegamento tra sedi distanti tra loro

avviene trasferendo i pacchetti di dati tramite la rete pubblica

Internet

1.4 - Reti informatiche

1.4.3 - Internet

1.4.3.1 - Comprendere cosa è Internet e sapere quali sono i

suoi principali impieghi

Internet:

Una rete che si estende su tutto il pianeta

Caratterizzata dalla condivisione degli stessi protocolli di

comunicazione TCP/IP (Transmission Control Protocol/Internet

Protocol) (dove un protocollo stabilisce la modalità di

riconoscimento, precedenze ecc., nella trasmissione di dati)

…

1.4 - Reti informatiche

1.4.3 - Internet

1.4.3.1 - Comprendere cosa è Internet e sapere quali sono i

suoi principali impieghi

…

Navigazione (tra pagine Web)

Incluso è l’uso dei motori di ricerca (sito web che permettono la

ricerca per l’informazione in Internet, tramite l’uso di parole chiave)

Posta elettronica

Servizi in rete:

FTP (File Transfer Protocol): trasferimento dei file

Newsgroup: gruppo di discussione

E-commerce/commercio elettronico

1.4 - Reti informatiche

1.4.3 - Internet

1.4.3.2 - Comprendere cosa è il WWW (World Wide Web) e sapere

in cosa differisce da Internet

WWW: contiene un numero enorme di documenti multimediali,

organizzati in pagine collegati tra di loro tramite “ipertesto”

(testo, immagini, ecc. su cui possiamo cliccare per raggiungere

un’altra pagina)

È soltanto uno dei servizi supportati da Internet (per esempio, la

posta elettronica fa parte di Internet, ma non fa parte del

WWW)

Browser: programma per navigare nel WWW

1.4 - Reti informatiche

1.4.4 - La rete telefonica e i computer

1.4.4.1 - Comprendere l'uso della rete telefonica nei sistemi

informatici. Comprendere cosa significa i termini rete dati

commutata pubblica (Public Switched Telephone Network PSTN) …

In una rete geografica si sfruttano normalmente connessioni di tipo

telefonico

Rete dati commutata pubblica (PSTN): le connessioni vengono

stabilite al momento della chiamate e chiuse quando essa

termina

1.4 - Reti informatiche

1.4.4 - La rete telefonica e i computer

1.4.4.1 - … Comprendere cosa significa i termini … rete digitale

integrata nei servizi (Integrated Services Digital Network ISDN) …

Rete digitale integrata nei servizi (ISDN): usano linee telefoniche

digitale

Le linee ISDN offrono due canali per la trasmissione di

informazioni

Non richiedono la conversione da digitale ad analogico e

viceversa, ma è comunque necessario un dispositivo di

"interfaccia" detto modem ISDN

1.4 - Reti informatiche

1.4.4 - La rete telefonica e i computer

1.4.4.1 - … Comprendere cosa significa … linea digitale

asimmetrica (Asymmetric Digital Services Line - ADSL)

Linea digitale asimmetrica (ADSL): anche utilizza linee telefoniche

La linea telefonica ha una certa banda di frequenza; la

tecnologia DSL riserva la parta bassa della banda ai dati della

linea telefonica, e la parte alta ai dati trasmessi al e dal

computer

Di solito la linea DSL è una ADSL dove A vuol dire

asimmetrico, perché il downloading (scaricamento di dati) iene

fatto più velocemente dell'uploading (caricamento)

1.4 - Reti informatiche

1.4.4 - La rete telefonica e i computer

1.4.4.2 - Comprendere i termini analogico, digitale, modem, baud

(misurato in bps - bit per secondo)

Una rete analogica: i segnali variano in modo continuo; non risulta

percepibile in modo netto la differenza tra un livello di segnale

e un altro successivo

Una rete digitale: in cui segnali variano in modo nettamente

distinguibili uno dall'altro

Modem: per convertire una segnale analogica in digitale (alla

recensione di una segnale); per convertire una segnale digitale

in analogica (per essere inviato sulla linea)

1.4 - Reti informatiche

1.4.4 - La rete telefonica e i computer

1.4.4.2 - Comprendere i termini analogico, digitale, modem, baud

(misurato in bps - bit per secondo)

Baud: la velocità di trasferimento dati tra macchine o

apparecchiature collegate in rete (il valore massimo di bps su

una linea è detto “banda passante”)

Modem: banda passante è circa 56,6 Kbps

ADSL: fino a 600 Kbps in entrata e a 128 Kbps in uscita

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.1 - Sapere quali sono le situazioni in cui un computer può

essere più adatto di una persona a svolgere un compito, e

quali no

Più adatto: compiti/lavori ripetitivi, complicati/complessi (per

esempio, serie di calcoli, ricerca delle informazioni), per

eseguire tali compiti rapidamente; uso di apparecchi

programmati per lavori rischiosi

Meno adatto: compiti che richiedono creatività, e/o abilità manuali;

dove c’è ambiguità

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.2 - Conoscere alcuni degli impieghi delle più comuni applicazioni di

ufficio, quali: sistemi di amministrazione, sistemi di prenotazione

aerea, elaborazione di richieste di assicurazione, online banking

Amministrazione:

Supermercati e negozi: lo scanner è ampiamente utilizzato nelle

casse dei supermercati; negozi - franchising

Programmi di contabilità, magazzino, fatturazione e gestione ordini

Industrie manifatturiere: i programmi permettono di gestire la

produzione

Programmi che calcano paghe e stipendi

I biglietti aerei e ferroviari vengono acquistati normalmente tramite

agenzie di viaggio, che utilizzano applicazioni collegate in tempo reale

ai database con i posti disponibili per i diversi mezzi in partenza

…

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.2 - Conoscere alcuni degli impieghi delle più comuni applicazioni di

ufficio, quali: sistemi di amministrazione, sistemi di prenotazione

aerea, elaborazione di richieste di assicurazione, online banking

…

Assicurazione: una gestione centralizzata delle polizze permette di rendere

più efficienti le operazioni con enormi riduzioni di tempo per i clienti

Online banking (i client possono collegarsi via Internet ai sistemi centrali

della banca: richiesta saldo, visualizzazione movimento di conto

corrente ecc.)

Smart card: tessera in cui è incorporato un chip. Le smart card possono

essere programmate quasi fossero computer in miniatura,

immagazzinando informazioni e prelevandole in caso di necessità.

Applicazioni: per esempio, "borsellino elettronico", una smart card

caricato di denaro virtuale

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.3 - Conoscere alcuni degli impieghi delle più comuni applicazioni

amministrative, quali: sistemi di registrazione pubblica (censimento,

registro automobilistico), dichiarazione dei redditi, voto elettronico

E-government: archivi informatizzati e centralizzati; per fornire dei servizi

ai cittadini rapidamente e in via elettronica; per ricevere documenti

(per esempio, certificati) direttamente tramite un modulo da

compilare in una pagina web; informazioni (FAQ); ricerca dei moduli

Dichiarazione dei redditi

Voto elettronico: alcune difficoltà riguardanti la riservatezza e la sicurezza

da superare; consentirebbe di avere i dati del voto in tempo reale

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.4 - Conoscere alcuni degli impieghi delle più comuni applicazioni in

ospedale o negli ambulatori medici, quali: sistemi di catalogazione dei

pazienti, sistemi di controllo delle ambulanze, strumenti e

apparecchiature diagnostiche, particolari apparecchiature chirurgiche

La gestione di archivi contenenti i dati anagrafici del personale e le

informazioni dei pazienti (cartelle cliniche)

Programmi di gestione archivi rispetto a le persone in attesa di trapianto

Controllo delle ambulanze: da una programma di gestione l'operatore

ricava l'indicazione dell'autoambulanza libera insieme con la

disponibilità di un posto letto, in entrambi i casi più vicini alla

provenienza della richiesta di intervento

Tecniche di intelligenza artificiale per le diagnosi

Apparecchiature, la “microchirurgia”

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.5 - Conoscere alcuni degli impieghi delle più comuni applicazioni

nella scuola, quali: sistemi di registrazione degli studenti e di

preparazione dei calendari delle lezioni, sistemi di autoapprendimento

basati su computer (Computer Based Training - CBT), apprendimento

a distanza, svolgimento dei compiti attraverso Internet

Archivi (contengono i dati anagrafici degli studenti e i risultati)

Gestione dell’organizzazione (per esempio, gestione del orario scolastico)

CBT (Computer-Based Training, per esempio usando i CD-ROM) oppure

WBT (Web-Based Training, usando Internet): sistemi di

apprendimento mediante computer

E-learning/apprendimento a distanza: potrebbe essere CBT o WBT; non è

sufficiente a garantire che avvenga una corretta comunicazione

didattica

1.5 - Il computer nella vita di ogni giorno

1.5.1 - Il computer al lavoro

1.5.1.6 - Comprendere il termine telelavoro ed essere in grado di elencare

alcuni dei suoi vantaggi, quali: riduzione del pendolarismo, maggiore

possibilità di concentrarsi su un solo compito, orario flessibile,

riduzione delle necessità di spazi aziendali. Elencare anche gli

svantaggi del telelavoro, quali: mancanza di rapporti umani, minore

importanza del lavoro di gruppo

Telelavoro: “lavoro a domicilio”; il lavoratore può essere dipendente,

atipico, in proprio; il contatto tra i dipendenti e la direzione è

comunque garantito da Internet

Vantaggi:

Si recupera tempo (per esempio, il tempo del viaggio dalla abitazione

al luogo di lavoro)

La presenza personale in azienda viene ridotto al minimo

Svantaggi: ogni persona rimane da sola (ne possono derivare difficoltà nei

rapporto interpersonali e di inserimento in gruppi di lavoro)

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.1 - Comprendere il termine posta elettronica (e-mail) e

conoscerne gli utilizzi principali

Posta elettronica: un servizio esistente su Internet; permette di

inviare messaggi tra diversi utenti; i messaggi sono in genere

di semplice testo, ma possono includere immagini, suoni,

animazioni ecc. (allegati)

Programmi di posta elettronica: per esempio, Outlook Express,

Eudora; applicazione per la gestione della posta elettronica

…

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.1 - Comprendere il termine posta elettronica (e-mail) e conoscerne

gli utilizzi principali

…

Server di posta: computer in Internet che è dedicato a spedire o

raccogliere i messaggi; un server di posta può essere a propria

disposizione (aziende, università ecc.) oppure essere un ISP (Internet

Service Provider – fornisce all’utente la possibilità di accedere a un

server di posta da casa)

Utilizzi principali: due tipologie di email –

(1) la posta elettronica interna: i messaggi inviati e ricevuti tramite una

rete aziendale locale (LAN) sono tipici di servizi privati

(2) la posta elettronica tramite Internet

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.2 - Comprendere il termine e-Commerce, e il concetto di acquisto di

beni e servizi online, …

E-commerce: ("commercio elettronico"): tutte le transazioni commerciali

che avvengono tra due soggetti economici utilizzando un qualsiasi

mezzo di comunicazione elettronico (non solo acquisti on-line, ma

anche altri transazioni aziendali)

Tre categorie:

B2B (Business to Business): venditore e acquirente sono entrambi

aziende

B2C (Business to Consumer): l’azienda vende direttamente al

consumatore finale

C2C (Consumer to Consumer): né il venditore né acquirente sono

aziende

…

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.2 - Comprendere il termine e-Commerce, … inclusa la

necessità di fornire informazioni personali prima di poter

completare una transazione, i metodi di pagamento, il diritto

fondamentale del consumatore di poter restituire merci non

soddisfacenti

…

Informazioni personali sono necessarie (B2C, C2C)

Metodi di pagamento: rimangono validi i sistemi di pagamento tipici

della tradizionale vendita per corrispondenza: bonifico

bancario; pagamento in contrassegno; carta di credito

"Diretto di recesso": gli stessi diritti rispetto a commercio

tradizionale: diritto di recesso entro sette giorni dal

ricevimento della merce

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.3 - Elencare alcuni dei vantaggi dell’acquisto online di beni e

servizi, quali: servizi disponibili 24 ore al giorno, opportunità di

vedere un ampia gamma di prodotti…

Vantaggi:

Indipendenza della localizzazione dei soggetti (per esempio,

l'utente può acquistare restando a casa, in un altro paese,

ecc.)

Indipendenza di ora/giorno

Possibilità di confrontare rapidamente i prezzi di più fornitori

Possibilità di partecipare ad acquisti collettivi

1.5 - Il computer nella vita di ogni giorno

1.5.2 - Mondo elettronico

1.5.2.3 - … Elencare inoltre alcuni svantaggi, quali: scelta da un

negozio virtuale, assenza di contatti umani, rischi legati a

metodi di pagamento non sicuri

Svantaggi:

Molti prodotti sono difficile acquistare senza poterli controllare

di persona (senza di toccare la merce o chiedere consiglio)

Nell'eventualità di doverlo restituire per difetti o in garanzia

possono sorgere difficoltà materiali per la restituzione

I pagamenti elettronici possono essere soggetti ad attacco da

parte di malintenzionati

(Non tutti utilizzano o sono in grado di servirsi normalmente

degli strumenti informatici)

1.6 - Salute, sicurezza e ambiente

1.6.1 - Ergonomia

1.6.1.1 - Comprendere quali elementi e pratiche possono

concorrere a creare un buon ambiente operativo, quali:

collocazione adeguata dei monitor, tastiere e sedie regolabili,

…

Collocazione dei monitor: lo sguardo dovrebbe formare un angolo

di 90 gradi con lo schermo; a 50 – 60 centimetri dagli occhi;

importante evitare riflessi luminosi sullo schermo

Sedia regolabile: ergonomica, stabile, regolabile in altezza

Tastiera: a un altezza adeguata; esistono le tastiere del tipo

ergonomico, in cui i tasti sono disposti a forma di “V” per

evitare che i polsi siano costretti a rimanere diritti troppo a

lungo

…

1.6 - Salute, sicurezza e ambiente

1.6.1 - Ergonomia

1.6.1.1 - Comprendere quali elementi e pratiche possono

concorrere a creare un buon ambiente operativo, quali: …

impiego di un tappetino per il mouse, utilizzo di un filtro per il

monitor…

…

Tappetino per il mouse: vengono ridotti al minimo gli sforzi del

polso durante il trascinamento e gli stress nervosi che possono

derivare da movimenti imprecisi del puntatore

Filtro per il monitor: per aumentare il contrasto e ridurre

l'affaticamento della vista (alcuni riducono delle radiazioni

emesse dal tubo catodico)

1.6 - Salute, sicurezza e ambiente

1.6.1 - Ergonomia

1.6.1.1 - Comprendere quali elementi e pratiche possono

concorrere a creare un buon ambiente operativo, quali: …

disponibilità di illuminazione e ventilazione adeguate, frequenti

interruzioni nell’uso del computer

…

Ventilazione: si deve assicurare che la posizione del computer

garantisca il buon deflusso dell’aria calda dall’interno

attraverso le ventole/feritoie, al fine di non surriscaldare i

componenti del computer (anche per la salute dell’utente!)

Interruzioni nell’uso del computer: per evitare problemi di salute

(meglio pause brevi e frequenti al posto di pause lunghe e

infrequente)

1.6 - Salute, sicurezza e ambiente

1.6.2 - Salute

1.6.2.1 - Elencare alcuni dei più comuni problemi di salute che

possono essere associati all’uso di un computer, quali:

problemi ai polsi causati dall’uso prolungato della tastiera,

stanchezza degli occhi provocata dalla luminosità dello

schermo, problemi alla schiena causati da una posizione non

corretta

Problemi ai polsi (sindrome di tunnel carpale): causato da

movimenti rapidi e ripetitivi

Stanchezza degli occhi: causato da riflessione sullo schermo;

contrasti di luminosità eccessivi

Problemi alla schiena: posture errate o mantenute troppo a lungo;

meglio tenere il tronco appoggiato alla schienale

1.6 - Salute, sicurezza e ambiente

1.6.3 - Precauzioni

1.6.3.1 - Elenca alcune delle precauzioni da adottare durante l’uso

di un computer, quali: assicurarsi che i cavi di alimentazione

siano collegati correttamente, e le prese di corrente non

abbiamo collegate troppe apparecchiature

Utilizzare cavi di alimentazione forniti al momento d'acquisto

Controllare che il voltaggio della macchina corrisponda a quello

della rete

Sistemare i cavi sul pavimento in modo che non ostacolino il

passaggio delle persone

Accertarsi che le prese di alimentazione rispondano alle norme di

sicurezza e che sia installato un salvavita

1.6 - Salute, sicurezza e ambiente

1.6.4 - Ambiente

1.6.4.1 - Comprendere che riciclando i fogli stampati e le cartucce

del toner, e utilizzando un monitor a basso consumo di energia

quando il computer non è attivo si può aiutare l'ambiente

Prodotti come nastri e toner per stampanti sono pericolosi per gli

uomini (toner – difficilmente smaltibili)

È possibile di riutilizzare nastri, toner e cartucce a getto d'inchiostro

Un monitor consuma nell'ordine del centinaio di Watt all'ora (più

precisamente, da pochi Watt per piccoli schermi LCD, a un

centinaia di Watt per grande schermi del tipo “plasma”)

Sistemi operativi normalmente contengono una parte per la

gestione del consumo de energia del monitor

1.6 - Salute, sicurezza e ambiente

1.6.4 - Ambiente

1.6.4.2 - Comprendere che l'utilizzo di documenti

elettronici può contribuire a ridurre la necessità di

materiale stampato

Per esempio:

Nel ambito dei basi di dati (usato invece di archivi

cartacei)

Pagine web

Articoli scientifici

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.1 - Comprendere il termine sicurezza dei dati …

Sicurezza dei dati: argomenti molto diversi uno dall'altro

1. La conservazione dei dati memorizzati nel computer (metodi

di recupero nel caso di fallimento dell’hardware, del software;

buon uso del file system)

2. Autorizzazione: la possibilità che dati riservati vengano letti ed

utilizzati da persone non autorizzate a farlo

3. Hacking e altri attacchi, per esempio ai server che

contengono i database delle pagine Web

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.1 - Comprendere … quali sono i vantaggi per un azienda che

si occupa di gestire i problemi di sicurezza quali: adozione di

una politica di sicurezza relativa alla gestione di dati sensibili

…

Politica di sicurezza: un azienda può proteggere i suoi proprio dati

(che è un risorse economiche)

Introduzione di account per ogni utente (più informazione in

punto 1.7.1.2)

Crittografia: codificare informazioni trasmesse in rete

…

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.1 - Comprendere … quali sono i vantaggi per un azienda che

si occupa di gestire i problemi di sicurezza quali: adozione di

una politica di sicurezza relativa alla gestione di dati sensibili

…

Politica di sicurezza:

…

Impiego di firewall: firewall=dispositivo hardware/software

messo a protezione di una LAN connessa a Internet; distrugge

i pacchetti da e verso Internet considerati pericolosi o

indesiderati

Back up (più informazione in punto 1.7.1.2)

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.1 - Comprendere … quali sono i vantaggi per un

azienda che si occupa di gestire i problemi di

sicurezza quali: … disponibilità di procedure per

riferire incidenti riguardanti la sicurezza,

preparazione del personale in modo che conoscano

le proprie responsabilità riguardanti la sicurezza dei

dati

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.2 - Conoscere le problematiche di privacy relative ai

computer, quali l'adozione di una corretta politica di password.

Comprendere cosa si intende con il termine ID utente e la

differenza esistente tra ID utente e password. Comprendere il

termine "diritti di accesso" e sapere per quale motivo sono

importanti

Ogni utente ha un codice identificato all’interno della rete (ID

utente; per esempio, basato sul cognome, numero di matricola

dell’utente), e una password (un altro codice, ma “segreta”,

nota dal utente e gli amministratori della rete)

Diritti di accesso: l'accesso alle risorse condivise può essere

controllato; alcuni utenti posso avere accesso a una risorse,

alcuni no

Per esempio: diversi gruppi di utenti che hanno accesso agli

archivi che sono memorizzati con diversi diritti

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.3 - Conoscere lo scopo e la validità di effettuare salvataggi di

back up di dati e software su un supporto di memoria

rimovibile

Back up: il salvataggio di una copia dei dati (di un azienda, un

dipartimento di un organizzazione ecc.) su nastri, disco Zip, o

CD-R; utile per esempio nel caso di rottura del disco fisso, di

attacco al computer tramite Internet

Validità: dipende dalla frequenza con cui vengono svolti i sistemi di

back up

(Argomento legato: nel caso di un interruzione di alimentazione, i

dati nella memoria centrale vengono persi)

1.7 - Sicurezza

1.7.1 - Sicurezza dei dati

1.7.1.4 - Conoscere le possibili implicazioni del furto di

un laptop, di un PDA o di un telefono cellulare,

quali: possibile uso improprio di file riservati, perdita

di file, perdita di importanti informazioni di contatti,

se non sono disponibili anche su un altro supporto

separato, e possibile uso improprio dei numeri di

telefono

Un laptop, un PDA o un telefono cellulare può contenere

dati riservati; per questo motivo, hanno un codice

d’accesso

1.7 - Sicurezza

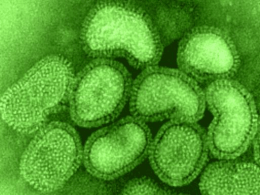

1.7.2 - Virus

1.7.2.1 - Comprendere il termine virus quando viene impiegato

nell'ambito informatico e sapere che esistono diversi tipi di

virus …

Virus: programmi che entrano in un computer all'insaputa

dell'utente, eseguono azioni in modo non controllato (spesso

negative); spesso contengono meccanismi con cui cercano di

duplicare se stessi su altre macchine

Diversi tipi di virus:

1. Virus propriamente detti: in grado di "attaccarsi" ad altri

programmi. Secondo il tipo di attacco vengono a volte divisi in

sottocategorie: "virus di file" (programmi), "virus macro"

(documenti), e "virus del settore di boot“ (settore di partenza

del disco rigido)

1.7 - Sicurezza

1.7.2 - Virus

1.7.2.1 - Comprendere il termine virus quando viene impiegato

nell'ambito informatico e sapere che esistono diversi tipi di

virus …

2.

3.

Worm: arrivano tramite reti di computer e non infettano altri

programmi (per esempio, si propagano inviando una copia di

se a tutti gli utenti il cui indirizzo è nella rubrica del

programma di posta elettronica)

Troiani: programmi che si comportano come il “Cavallo di

Troia”; sembrano file innocui, ma poi provocano il loro effetto

negativo in un secondo momento (per esempio, attivare una

connessione remota a qualcuno che sia pronto per entrare nel

computer infettato)

1.7 - Sicurezza

1.7.2 - Virus

1.7.2.1 - … Sapere quando e come i virus possono

penetrare in un computer

Meccanismi di diffusione dei virus:

Supporti rimovibile di memoria (floppy disk, CD-R

ecc.)

Internet (particolarmente tramite i file allegati ai

messaggi di posta elettronica)

1.7 - Sicurezza

1.7.2 - Virus

1.7.2.2 - Conoscere le principali misure anti-virus e le tattiche da

adottare quando un virus infetta un computer …

Anti-virus: un programma che serve per combattere i virus; azioni

sono sia preventitive sia operative

Controllare i file di ingresso (riconoscendo quelli infettati)

Aggiornare periodicamente il database dei virus

Proteggere dai “virus macro” nascosti nei documenti

Ripulire i file infetti o, quantomeno, negarvi l'accesso

…

1.7 - Sicurezza

1.7.2 - Virus

1.7.2.2 - … Conoscere le limitazioni del software anti-virus e

comprendere il significato del termine "disinfezione" dei file

Disinfezione: togliere gli eventuali virus presenti dai file e dal

computer

Limitazioni del software anti-virus:

Disinfezione può essere bloccato dal virus stesso

Non è garantito che protegge il computer contro tutti i tipi di

virus (per esempio, i virus di un nuovo tipo)

1.7 - Sicurezza

1.7.2 - Virus

1.7.2.3 - Comprendere le corrette operazioni da effettuare quando

si scaricano i file o si accede ad allegati di posta, quali: usare

software di verifica antivirus, evitare di aprire messaggi di email provenienti da sconosciuti, evitare di aprire file allegati a

messaggi di e-mail provenienti da sconosciuti

Tenere attivo il controllo da parte di un programma anti-virus il cui

database sia stato aggiornato da poco

Allegati: evitare di aprire subito quelli che hanno un'origine dubbia;

con un estensione .exe, .doc, .ppt., .xls, .pps

1.8 - Diritto d'autore e aspetti giuridici

1.8.1 - Copyright

1.8.1.1 - Comprendere il concetto di copyright quando è applicato

al software e a file di tipo grafico, testuale, audio e video.

Comprendere le problematiche di copyright legate al

reperimento (download) di informazioni da Internet

Leggi nazionali e internazionali di copyright applicano anche a

software e ai file di tipo grafico, testuale, audio e video: la

riproduzione deve avere il consenso del autore

Riperimento di informazioni da Internet: tutto ciò che viene

pubblicato in Internet è soggetto alla regolamentazione sui

diritti d’autore; per la riproduzione di informazione preso da

Internet, è necessario il consenso del autore

1.8 - Diritto d'autore e aspetti giuridici

1.8.1 - Copyright

1.8.1.2 - Comprendere le problematiche di copyright associate

all'utilizzo e alla distribuzione di materiale presente su supporti

rimovibili quali CD, dischi zip, floppy

Il diritto d'autore su programmi, testi, immagini, ecc. vale anche

nel caso della distribuzione tramite supporti di memoria

L’acquisto di file memorizzati su un supporto quale un CD-ROM:

Non si acquista la proprietà, ma il diritto a utilizzarli secondo le

regole che impone il legittimo proprietario (per esempio, non

si può rivendere i file ai terzi)

Creare una copia di back up (per sicurezza) è consentito

1.8 - Diritto d'autore e aspetti giuridici

1.8.1 - Copyright

1.8.1.3 - Sapere come verificare il numero di serie di un prodotto

software …

Numero di serie: per verificare la validità dell'autorizzazione

nell'utilizzo di un programma

Come verificare il numero di serie di un prodotto software:

Fare clic sulla voce della barra dei menu per avere l'aiuto

(solitamente "?")

Fare clic sulla voce Informazioni su [nome del programma]

…

1.8 - Diritto d'autore e aspetti giuridici

1.8.1 - Copyright

1.8.1.3 - … Comprendere i termini shareware, freeware e licenza

d'uso

Freeware: software distribuito gratuitamente (generalmente

tramite Internet)

Shareware: concesso un certo periodo di tempo al uso del

programma (ma la versione del programma può essere

incompleta); dopo il periodo di tempo, il programma può

sospendere il suo funzionamento, oppure limitare il suo

funzionamento; si può decidere di acquistare la versione

completa del programma

Licenza d'uso: le condizioni di utilizzo del software (rispetto l’uso

improprio del software, la sua distribuzione ecc.)

1.8 - Diritto d'autore e aspetti giuridici

1.8.2 - Legislazione sulla protezione dei dati

1.8.2.1 - Conoscere la legislazione sulla privacy in Italia.

Comprendere le implicazioni di questa legislazione per quanto

riguarda i soggetti dei dati e chi li possiede. Descrivere alcuni

degli impieghi dei dati personali

La legge 675/96:

Provvedere alle notifiche: chi intende procedere al trattamento

di dati personali è tenuto darne notificazione al Garante

Fornire l’informativa agli interessati: l’interessato ha una serie

di diritti, per esempio conoscere l’esistenza di dati che lo

riguardano

…

1.8 - Diritto d'autore e aspetti giuridici

1.8.2 - Legislazione sulla protezione dei dati

1.8.2.1 - Conoscere la legislazione sulla privacy in Italia.

Comprendere le implicazioni di questa legislazione per quanto

riguarda i soggetti dei dati e chi li possiede. Descrivere alcuni

degli impieghi dei dati personali

…

Raccogliere i consensi necessari: per il trattamento di dati

personali da parte di enti pubblici o privati

Procedere alla nomina degli incaricati: ci sono alcuni requisiti

in termini di capacità, esperienza e affidabilità

Predisporre misure di sicurezza : i dati personali devono essere

custoditi e controllati per evitare problemi di sicurezza

(distruzione dei dati, accesso non autorizzato, ecc.)

Impieghi: organizzazioni (comune), ospedali, scuola, ecc.

Scarica